jSQL Injection-ի օգտագործման հրահանգներ՝ Kali Linux-ում SQL ներարկումների որոնման և շահագործման բազմաֆունկցիոնալ գործիք: dorks-ի կամ մասնավոր dorks-ի բոլոր սիրահարների մասին Կազմակերպություններ inurl reviews php

Գործարկեք ներբեռնված ֆայլը՝ կրկնակի սեղմելով (դուք պետք է ունենաք վիրտուալ մեքենա):

3. Անանունություն SQL ներարկման համար կայքը ստուգելիս

Tor-ի և Privoxy-ի կարգավորում Kali Linux-ում

[Բաժին մշակման փուլում է]

Windows-ում Tor-ի և Privoxy-ի կարգավորում

[Բաժին մշակման փուլում է]

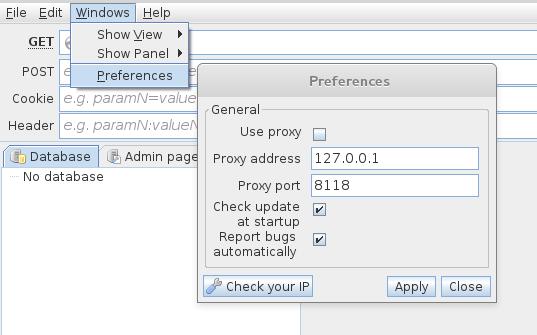

Proxy-ի կարգավորումները jSQL Injection-ում

[Բաժին մշակման փուլում է]

4. Կայքի ստուգում SQL ներարկման համար jSQL Injection-ով

Ծրագրի հետ աշխատելը չափազանց պարզ է. Պարզապես մուտքագրեք կայքի հասցեն և սեղմեք ENTER:

Հետևյալ սքրինշոթը ցույց է տալիս, որ կայքը խոցելի է երեք տեսակի SQL ներարկումների նկատմամբ (դրանց մասին տեղեկատվությունը նշված է ստորին աջ անկյունում): Սեղմելով ներարկումների անունները, կարող եք փոխել օգտագործվող մեթոդը.

Նաև մեզ արդեն ցուցադրվել են առկա տվյալների բազաները։

Դուք կարող եք դիտել յուրաքանչյուր աղյուսակի բովանդակությունը.

Որպես կանոն, աղյուսակների ամենահետաքրքիրը ադմինիստրատորի հավատարմագրերն են:

Եթե հաջողակ եք և գտնում եք ադմինիստրատորի տվյալները, ապա դեռ վաղ է ուրախանալ: Դուք դեռ պետք է գտնեք ադմինիստրատորի վահանակը, որտեղ մուտքագրեք այս տվյալները:

5. Փնտրեք ադմինիստրատորի վահանակներ jSQL Injection-ով

Դա անելու համար անցեք հաջորդ ներդիր: Այստեղ մեզ ողջունում են հնարավոր հասցեների ցանկով: Դուք կարող եք ընտրել մեկ կամ մի քանի էջ՝ ստուգելու համար.

Հարմարավետությունը կայանում է նրանում, որ այլ ծրագրերից օգտվելու կարիք չկա:

Ցավոք սրտի, շատ անփույթ ծրագրավորողներ չկան, ովքեր գաղտնաբառերը մաքուր տեքստով են պահում: Շատ հաճախ գաղտնաբառի տողում մենք տեսնում ենք նման բան

8743b52063cd84097a65d1633f5c74f5

Սա հաշ է: Դուք կարող եք այն ապակոդավորել՝ օգտագործելով կոպիտ ուժ: Եվ... jSQL Injection-ն ունի ներկառուցված brute forcer:

6. Կոպիտ ուժային հեշեր՝ օգտագործելով jSQL Injection

Անկասկած հարմարավետությունն այն է, որ ձեզ հարկավոր չէ այլ ծրագրեր փնտրել: Աջակցություն կա ամենահայտնի հեշերից շատերին:

Սա լավագույն տարբերակը չէ։ Հեշերի վերծանման գուրու դառնալու համար խորհուրդ է տրվում «Գիրքը» ռուսերենով:

Բայց, իհարկե, երբ ձեռքի տակ չկա այլ ծրագիր կամ ժամանակ չկա ուսումնասիրելու, jSQL Injection-ն իր ներկառուցված brute force ֆունկցիայով շատ օգտակար կլինի:

Կան կարգավորումներ. կարող եք սահմանել, թե որ նիշերն են ներառված գաղտնաբառում, գաղտնաբառի երկարության միջակայքը:

7. SQL ներարկումները հայտնաբերելուց հետո ֆայլի գործողություններ

Ի լրումն տվյալների բազաների հետ գործառնությունների՝ դրանք կարդալու և փոփոխելու դեպքում, եթե հայտնաբերվեն SQL ներարկումներ, կարող են կատարվել հետևյալ ֆայլային գործողությունները.

- ֆայլերի ընթերցում սերվերի վրա

- նոր ֆայլերի վերբեռնում սերվեր

- կեղևների վերբեռնում սերվերում

Եվ այս ամենն իրականացվում է jSQL Injection-ում:

Կան սահմանափակումներ՝ SQL սերվերը պետք է ունենա ֆայլի արտոնություններ։ Խելացի համակարգի ադմինիստրատորները դրանք անջատված են և չեն կարողանա մուտք գործել ֆայլային համակարգ:

Ֆայլի արտոնությունների առկայությունը բավականին պարզ է ստուգելը: Գնացեք ներդիրներից մեկը (կարդալ ֆայլեր, ստեղծել կեղև, նոր ֆայլ վերբեռնել) և փորձել կատարել նշված գործողություններից մեկը:

Մեկ այլ շատ կարևոր նշում՝ մենք պետք է իմանանք այն ֆայլի ճշգրիտ բացարձակ ուղին, որի հետ մենք աշխատելու ենք, այլապես ոչինչ չի աշխատի:

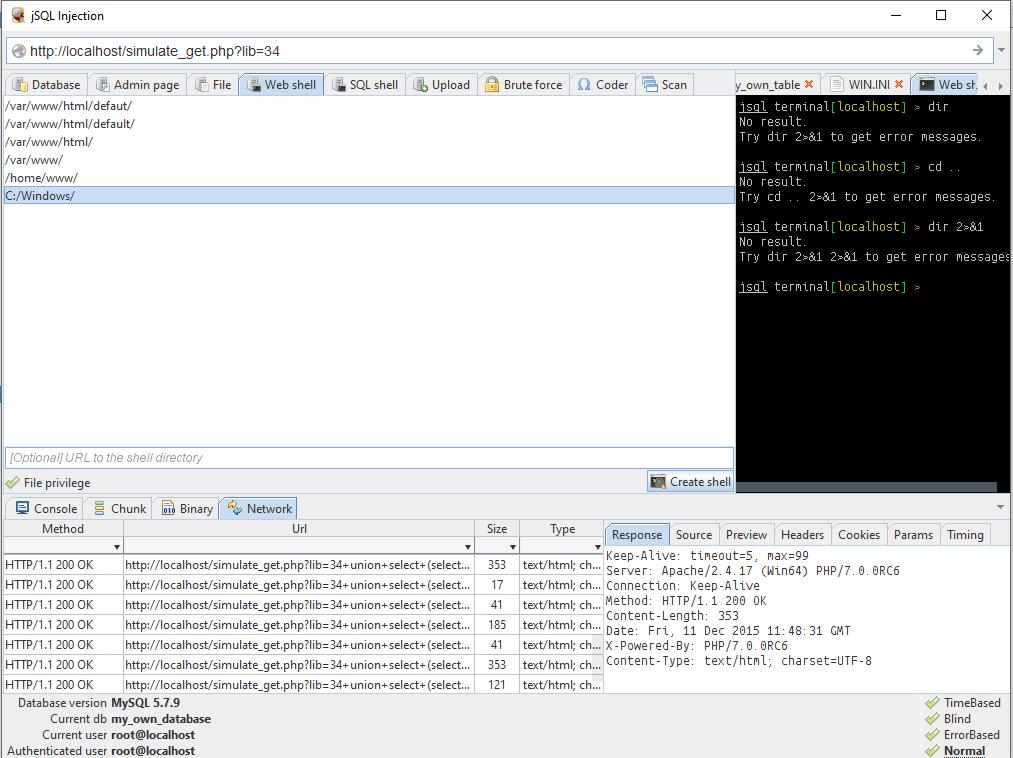

Նայեք հետևյալ սքրինշոթին.

Ֆայլի վրա աշխատելու ցանկացած փորձի դեպքում մենք ստանում ենք հետևյալ պատասխանը. FILE-ի արտոնություն չկա(ֆայլի արտոնություններ չկան): Եվ այստեղ ոչինչ հնարավոր չէ անել։

Ֆայլի վրա աշխատելու ցանկացած փորձի դեպքում մենք ստանում ենք հետևյալ պատասխանը. FILE-ի արտոնություն չկա(ֆայլի արտոնություններ չկան): Եվ այստեղ ոչինչ հնարավոր չէ անել։

Եթե փոխարենը ունեք մեկ այլ սխալ.

[directory_name]-ում գրելու խնդիր

Սա նշանակում է, որ դուք սխալ եք նշել բացարձակ ճանապարհը, որտեղ ցանկանում եք գրել ֆայլը:

Բացարձակ ուղին գուշակելու համար դուք պետք է գոնե իմանաք, թե ինչ օպերացիոն համակարգով է աշխատում սերվերը: Դա անելու համար անցեք «Ցանց» ներդիրին:

Նման ռեկորդ (տող Win64) մեզ հիմք է տալիս ենթադրելու, որ գործ ունենք Windows OS-ի հետ.

Keep-Alive՝ timeout=5, max=99 Սերվեր՝ Apache/2.4.17 (Win64) PHP/7.0.0RC6 Միացում՝ Keep-Alive Մեթոդ՝ HTTP/1.1 200 OK Բովանդակություն-Տևողություն՝ 353 Ամսաթիվ՝ Ուրբ, 11 Դեկտ. 11:48:31 GMT X-Powered-By՝ PHP/7.0.0RC6 Բովանդակության տեսակը՝ text/html; նիշերի հավաքածու=UTF-8

Այստեղ մենք ունենք որոշ Unix (*BSD, Linux):

Փոխանցում-կոդավորում՝ կտրված Ամսաթիվ՝ Ուրբ, 11 Դեկտ. 2015 11:57:02 GMT Մեթոդ՝ HTTP/1.1 200 OK Keep-Alive. timeout=3, max=100 Միացում՝ keep-alive Բովանդակություն-Տեսակ՝ text/html X- Սնուցվող՝ PHP/5.3.29 Սերվեր՝ Apache/2.2.31 (Unix)

Եվ ահա մենք ունենք CentOS:

Մեթոդ՝ HTTP/1.1 200 OK Սպառվում է՝ հինգշաբթի, 19 նոյեմբերի 1981 08:52:00 GMT Set-Cookie՝ PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Միացում՝ keep-alive X-Cache-Lookup՝ MISS t1.hoster.ru:6666 Սերվեր՝ Apache/2.2.15 (CentOS) X-Powered-By՝ PHP/5.4.37 X-Cache՝ MISS-ից t1.hoster.ru Cache-Control. no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Պրագմա՝ առանց քեշի Ամսաթիվ՝ Ուրբ, 11 Դեկտեմբեր 2015 12:08:54 GMT Փոխանցում-կոդավորում. բեկորային Բովանդակություն-Տեսակ՝ տեքստ/html; charset = WINDOWS-1251

Windows-ում կայքերի համար բնորոշ թղթապանակ է C:\Server\data\htdocs\. Բայց, փաստորեն, եթե ինչ-որ մեկը «մտածել է» Windows-ում սերվեր ստեղծել, ապա, ամենայն հավանականությամբ, այս մարդը որևէ բան չի լսել արտոնությունների մասին: Հետևաբար, դուք պետք է սկսեք փորձել անմիջապես C:/Windows/ գրացուցակից.

Ինչպես տեսնում եք, առաջին անգամ ամեն ինչ լավ է անցել։

Բայց jSQL Injection-ի պատյաններն իրենք կասկածներ են առաջացնում իմ մտքում: Եթե ունեք ֆայլի արտոնություններ, ապա հեշտությամբ կարող եք ինչ-որ բան վերբեռնել վեբ ինտերֆեյսի միջոցով:

8. SQL ներարկումների կայքերի զանգվածային ստուգում

Եվ նույնիսկ այս գործառույթը հասանելի է jSQL Injection-ում: Ամեն ինչ չափազանց պարզ է. ներբեռնեք կայքերի ցանկը (կարելի է ներմուծվել ֆայլից), ընտրեք դրանք, որոնք ցանկանում եք ստուգել և սեղմեք համապատասխան կոճակը՝ գործողությունը սկսելու համար:

Եզրակացություն jSQL Injection-ից

jSQL Injection-ը լավ, հզոր գործիք է կայքերում հայտնաբերված SQL ներարկումները որոնելու և այնուհետև օգտագործելու համար: Դրա անկասկած առավելությունները՝ օգտագործման հեշտություն, ներկառուցված հարակից գործառույթներ: jSQL Injection-ը կարող է լինել սկսնակների լավագույն ընկերը կայքերը վերլուծելիս:

Թերությունների շարքում ես կնշեի տվյալների բազաների խմբագրման անհնարինությունը (համենայն դեպս ես չեմ գտել այս ֆունկցիոնալությունը): Ինչպես բոլոր GUI գործիքների դեպքում, այս ծրագրի թերություններից մեկը կարելի է վերագրել սկրիպտներում օգտագործելու անկարողությանը: Այնուամենայնիվ, այս ծրագրում հնարավոր է նաև որոշակի ավտոմատացում՝ կայքի զանգվածային ստուգման ներկառուցված գործառույթի շնորհիվ:

հաստատված նմուշ և ատեստատ. Հատուկ զեղչի համար ցանկացած ֆակուլտետների և դասընթացների համար:

Անձնական տվյալներ ստանալը միշտ չէ, որ նշանակում է կոտրել, երբեմն դրանք հրապարակվում են հրապարակայնորեն: Google-ի կարգավորումների իմացությունը և մի փոքր հնարամտությունը թույլ կտան գտնել շատ հետաքրքիր բաներ՝ վարկային քարտերի համարներից մինչև ՀԴԲ փաստաթղթեր:

ԶԳՈՒՇԱՑՈՒՄ

Ամբողջ տեղեկատվությունը տրամադրվում է միայն տեղեկատվական նպատակներով: Ոչ խմբագիրները, ոչ հեղինակը պատասխանատվություն չեն կրում սույն հոդվածի նյութերի պատճառած հնարավոր վնասի համար:Այսօր ամեն ինչ միացված է ինտերնետին, քիչ մտահոգված է մուտքը սահմանափակելու համար: Հետեւաբար, շատ մասնավոր տվյալներ դառնում են որոնողական համակարգերի զոհը: Սարդ ռոբոտներն այլևս չեն սահմանափակվում միայն վեբ էջերով, այլ ինդեքսավորում են համացանցում առկա ողջ բովանդակությունը և մշտապես ավելացնում են ոչ հրապարակային տեղեկատվություն իրենց տվյալների բազաներում: Այս գաղտնիքները պարզելը հեշտ է, պարզապես պետք է իմանալ, թե ինչպես հարցնել դրանց մասին:

Փնտրում եմ ֆայլեր

Հզոր ձեռքերում Google-ը արագ կգտնի այն ամենը, ինչ չկա ինտերնետում, օրինակ՝ անձնական տեղեկությունները և պաշտոնական օգտագործման ֆայլերը: Նրանք հաճախ թաքնված են գորգի տակ բանալիների պես. մուտքի իրական սահմանափակումներ չկան, տվյալները պարզապես գտնվում են կայքի հետևի մասում, որտեղ ոչ մի հղում չի տանում: Ստանդարտ Google վեբ ինտերֆեյսը ապահովում է միայն հիմնական առաջադեմ որոնման կարգավորումները, բայց նույնիսկ դրանք բավարար կլինեն:

Դուք կարող եք սահմանափակել ձեր Google որոնումը որոշակի տեսակի ֆայլով, օգտագործելով երկու օպերատորներ՝ filetype և ext: Առաջինը նշում է այն ձևաչափը, որը որոնիչը որոշել է ֆայլի վերնագրից, երկրորդը նշում է ֆայլի ընդլայնումը, անկախ դրա ներքին բովանդակությունից: Երկու դեպքում էլ որոնելիս պետք է միայն նշել ընդլայնումը: Սկզբում ext օպերատորը հարմար էր օգտագործել այն դեպքերում, երբ ֆայլը չուներ հատուկ ձևաչափի բնութագրեր (օրինակ՝ ini և cfg կազմաձևման ֆայլեր որոնելու համար, որոնք կարող էին որևէ բան պարունակել): Այժմ Google-ի ալգորիթմները փոխվել են, և օպերատորների միջև տեսանելի տարբերություն չկա՝ շատ դեպքերում արդյունքները նույնն են։

Արդյունքների զտում

Լռելյայնորեն Google-ը որոնում է բառեր և, ընդհանրապես, ինդեքսավորված էջերի բոլոր ֆայլերում մուտքագրված ցանկացած նիշ: Դուք կարող եք սահմանափակել որոնման տարածքը ըստ վերին մակարդակի տիրույթի, կոնկրետ կայքի կամ հենց ֆայլերում որոնման հաջորդականության գտնվելու վայրի: Առաջին երկու տարբերակների համար օգտագործեք կայքի օպերատորը, որին հաջորդում է տիրույթի կամ ընտրված կայքի անունը: Երրորդ դեպքում օպերատորների մի ամբողջ շարք թույլ է տալիս տեղեկատվություն փնտրել սպասարկման դաշտերում և մետատվյալներում: Օրինակ, allinurl-ը տվյալը կգտնի հենց իրենց հղումների մարմնում, allinanchor-ը՝ պիտակով հագեցած տեքստում։ , allintitle - էջերի վերնագրերում, allintext - էջերի մարմնում:

Յուրաքանչյուր օպերատորի համար կա թեթև տարբերակ՝ ավելի կարճ անունով (առանց բոլորի նախածանցի): Տարբերությունն այն է, որ allinurl-ը հղումներ կգտնի բոլոր բառերով, իսկ inurl-ը հղումներ կգտնի միայն դրանցից առաջինի հետ։ Հարցման երկրորդ և հաջորդ բառերը կարող են հայտնվել վեբ էջերի ցանկացած վայրում: Inurl օպերատորը նույնպես տարբերվում է նմանատիպ նշանակությամբ մեկ այլ օպերատորից՝ կայք։ Առաջինը նաև թույլ է տալիս գտնել նիշերի ցանկացած հաջորդականություն որոնված փաստաթղթի հղումում (օրինակ՝ /cgi-bin/), որը լայնորեն օգտագործվում է հայտնի խոցելիություններով բաղադրիչներ գտնելու համար։

Փորձենք գործնականում: Մենք վերցնում ենք allintext ֆիլտրը և ստիպում հարցումը ստեղծել վարկային քարտերի համարների և հաստատման կոդերի ցանկ, որոնց ժամկետը կլրանա միայն երկու տարուց (կամ երբ նրանց տերերը հոգնեն բոլորին կերակրելուց):

Allintext՝ քարտի համարի գործողության ժամկետ /2017 cvv

Երբ լուրերում կարդում եք, որ երիտասարդ հաքերը «կոտրել է Պենտագոնի կամ ՆԱՍԱ-ի սերվերները»՝ գողանալով գաղտնի տեղեկատվություն, շատ դեպքերում մենք խոսում ենք Google-ի օգտագործման հենց այսպիսի հիմնական տեխնիկայի մասին։ Ենթադրենք, մեզ հետաքրքրում է NASA-ի աշխատակիցների ցուցակը և նրանց կոնտակտային տվյալները: Անշուշտ, նման ցուցակը հասանելի է էլեկտրոնային ձևով: Հարմարության համար կամ վերահսկողության պատճառով այն կարող է լինել նաև հենց կազմակերպության կայքում: Տրամաբանական է, որ այս դեպքում դրան հղումներ չեն լինի, քանի որ այն նախատեսված է ներքին օգտագործման համար։ Ի՞նչ բառեր կարող են լինել նման ֆայլում: Առնվազն «հասցե» դաշտը: Այս բոլոր ենթադրությունների փորձարկումը հեշտ է:

Inurl:nasa.gov ֆայլի տեսակը:xlsx «հասցե»

Մենք օգտագործում ենք բյուրոկրատիա

Նման գտածոները հաճելի հպում են: Իսկապես ամուր գրավչություն է ապահովում Google-ի օպերատորների ավելի մանրամասն իմացությունը վեբ վարպետների, հենց Ցանցի և փնտրվողի կառուցվածքի առանձնահատկությունների շնորհիվ: Իմանալով մանրամասները՝ դուք կարող եք հեշտությամբ զտել արդյունքները և կատարելագործել անհրաժեշտ ֆայլերի հատկությունները՝ մնացածում իսկապես արժեքավոր տվյալներ ստանալու համար: Զավեշտալի է, որ այստեղ օգնության է հասնում բյուրոկրատիան: Այն արտադրում է ստանդարտ ձևակերպումներ, որոնք հարմար են համացանցում պատահաբար արտահոսած գաղտնի տեղեկատվության որոնման համար:

Օրինակ՝ ԱՄՆ պաշտպանության նախարարության կողմից պահանջվող Distribution քաղվածքի կնիքը նշանակում է փաստաթղթի բաշխման ստանդարտացված սահմանափակումներ: Ա տառը նշանակում է հրապարակային հրապարակումներ, որոնցում գաղտնի ոչինչ չկա. B - նախատեսված է միայն ներքին օգտագործման համար, C - խիստ գաղտնի և այլն, մինչև F: X տառը առանձնանում է առանձին, որը նշում է ամենաբարձր մակարդակի պետական գաղտնիք ներկայացնող հատկապես արժեքավոր տեղեկատվություն: Թող նրանք, ովքեր պետք է դա անեն հերթապահության ժամանակ, փնտրեն նման փաստաթղթեր, և մենք կսահմանափակվենք C տառով ֆայլերով: Համաձայն DoDI 5230.24 հրահանգի, այս նշումը վերագրվում է այն փաստաթղթերին, որոնք պարունակում են կարևոր տեխնոլոգիաների նկարագրություն, որոնք գտնվում են արտահանման հսկողության տակ: . Նման խնամքով պաշտպանված տեղեկություններ կարող եք գտնել ԱՄՆ բանակի համար հատկացված վերին մակարդակի domain.mil կայքերում:

«ԲԱՇԽՄԱՆ ՀԱՅՏԱՐԱՐՈՒԹՅՈՒՆ C» inurl:navy.mil

Շատ հարմար է, որ .mil տիրույթը պարունակում է միայն ԱՄՆ պաշտպանության նախարարության և նրա պայմանագրային կազմակերպությունների կայքերը: Դոմենի սահմանափակմամբ որոնման արդյունքները բացառապես մաքուր են, և վերնագրերը խոսում են իրենց մասին: Այս կերպ ռուսական գաղտնիքների որոնումը գործնականում անօգուտ է. domains.ru և.rf-ում տիրում է քաոս, և շատ զինատեսակների անունները հնչում են բուսաբանականի (PP «Kiparis», ինքնագնաց հրացաններ «Akatsia») կամ նույնիսկ առասպելական ( TOS «Բուրատինո»):

Ուշադիր ուսումնասիրելով ցանկացած փաստաթուղթ .mil տիրույթում գտնվող կայքից՝ դուք կարող եք տեսնել այլ նշիչներ՝ ձեր որոնումը կատարելագործելու համար: Օրինակ, հղում արտահանման սահմանափակումներին «Sec 2751», որը նաև հարմար է հետաքրքիր տեխնիկական տեղեկություններ փնտրելու համար: Ժամանակ առ ժամանակ այն հեռացվում է պաշտոնական կայքերից, որտեղ ժամանակին հայտնվել է, այնպես որ, եթե չեք կարող հետևել որոնման արդյունքների հետաքրքիր հղմանը, օգտագործեք Google-ի քեշը (քեշ օպերատոր) կամ Ինտերնետ արխիվի կայքը:

Բարձրանալով ամպերի մեջ

Ի հավելումն պատահաբար գաղտնազերծված պետական փաստաթղթերի, Google-ի քեշում երբեմն հայտնվում են հղումներ դեպի անձնական ֆայլեր Dropbox-ից և տվյալների պահպանման այլ ծառայություններից, որոնք ստեղծում են «մասնավոր» հղումներ դեպի հրապարակայնորեն հրապարակված տվյալները: Ավելի վատ է այլընտրանքային և տնական ծառայությունների դեպքում: Օրինակ, հետևյալ հարցումը տվյալներ է գտնում Verizon-ի բոլոր հաճախորդների համար, ովքեր ունեն տեղադրված FTP սերվեր և ակտիվորեն օգտագործում են իրենց երթուղիչը:

Allinurl:ftp://verizon.net

Այդպիսի խելացի մարդիկ այժմ ավելի քան քառասուն հազար են, իսկ 2015-ի գարնանը նրանց թիվը շատ-շատ էր։ Verizon.net-ի փոխարեն դուք կարող եք փոխարինել ցանկացած հայտնի պրովայդերի անունը, և որքան հայտնի է այն, այնքան ավելի մեծ կարող է լինել բռնումը: Ներկառուցված FTP սերվերի միջոցով դուք կարող եք տեսնել ֆայլեր արտաքին պահեստավորման սարքի վրա, որը միացված է երթուղիչին: Սովորաբար սա ԳԱԱ է հեռահար աշխատանքի, անձնական ամպի կամ հավասարազոր ֆայլերի ներբեռնման համար: Նման լրատվամիջոցների ամբողջ բովանդակությունը ինդեքսավորվում է Google-ի և այլ որոնման համակարգերի կողմից, այնպես որ դուք կարող եք մուտք գործել արտաքին կրիչներում պահված ֆայլեր ուղղակի հղման միջոցով:

Նայելով կազմաձևերին

Մինչ ամպի համատարած միգրացիան, պարզ FTP սերվերները իշխում էին որպես հեռավոր պահեստավորում, որը նույնպես ուներ բազմաթիվ խոցելիություններ: Դրանցից շատերն այսօր էլ արդիական են։ Օրինակ, հայտնի WS_FTP Professional ծրագիրը պահպանում է կազմաձևման տվյալները, օգտվողի հաշիվները և գաղտնաբառերը ws_ftp.ini ֆայլում: Այն հեշտ է գտնել և կարդալ, քանի որ բոլոր գրառումները պահվում են տեքստային ձևաչափով, իսկ գաղտնաբառերը գաղտնագրվում են Triple DES ալգորիթմով՝ նվազագույն մշուշումից հետո: Շատ տարբերակներում բավական է պարզապես հրաժարվել առաջին բայթից:

Նման գաղտնաբառերը հեշտ է վերծանել՝ օգտագործելով WS_FTP Password Decryptor կոմունալ ծրագիրը կամ անվճար վեբ ծառայությունը:

Երբ խոսում ենք կամայական վեբկայքը կոտրելու մասին, դրանք սովորաբար նկատի ունեն գաղտնաբառ ստանալը CMS-ի կամ էլեկտրոնային առևտրի հավելվածների տեղեկամատյաններից և կոնֆիգուրացիայի ֆայլերի կրկնօրինակներից: Եթե գիտեք դրանց բնորոշ կառուցվածքը, կարող եք հեշտությամբ նշել հիմնաբառերը։ ws_ftp.ini-ում հայտնաբերված տողերը չափազանց տարածված են: Օրինակ, Drupal-ում և PrestaShop-ում միշտ կա օգտվողի նույնացուցիչ (UID) և համապատասխան գաղտնաբառ (pwd), և ամբողջ տեղեկատվությունը պահվում է .inc ընդլայնմամբ ֆայլերում: Դուք կարող եք որոնել դրանք հետևյալ կերպ.

"pwd=" "UID=" ext:inc

DBMS գաղտնաբառերի բացահայտում

SQL սերվերների կազմաձևման ֆայլերում օգտվողների անունները և էլփոստի հասցեները պահվում են հստակ տեքստով, և դրանց MD5 հեշերը գրվում են գաղտնաբառերի փոխարեն: Խստորեն ասած, անհնար է դրանք վերծանել, բայց դուք կարող եք գտնել համընկնում հայտնի հեշ-գաղտնաբառ զույգերի միջև:

Դեռևս կան DBMS-ներ, որոնք նույնիսկ չեն օգտագործում գաղտնաբառի հաշինգ: Նրանցից որևէ մեկի կազմաձևման ֆայլերը պարզապես կարելի է դիտել բրաուզերում:

Intext:DB_PASSWORD ֆայլի տեսակը՝ env

Windows սերվերների հայտնվելով, կազմաձևման ֆայլերի տեղը մասամբ զբաղեցրեց ռեեստրը: Դուք կարող եք որոնել նրա մասնաճյուղերում ճիշտ նույն ձևով, օգտագործելով reg որպես ֆայլի տեսակ: Օրինակ, այսպես.

Ֆայլի տեսակ՝ ռեգ HKEY_CURRENT_USER «Գաղտնաբառ»=

Չմոռանանք ակնհայտը

Երբեմն հնարավոր է լինում հասնել գաղտնի տեղեկատվության՝ օգտագործելով տվյալները, որոնք պատահաբար բացվել և հայտնվել են Google-ի ուշադրության կենտրոնում: Իդեալական տարբերակն է գաղտնաբառերի ցուցակ գտնել ինչ-որ ընդհանուր ձևաչափով: Միայն հուսահատ մարդիկ կարող են հաշվի տեղեկատվությունը պահել տեքստային ֆայլում, Word փաստաթղթում կամ Excel աղյուսակում, բայց դրանք միշտ բավարար են:

Ֆայլի տեսակը:xls inurl:գաղտնաբառ

Մի կողմից՝ նման միջադեպերը կանխելու բազմաթիվ միջոցներ կան։ Անհրաժեշտ է htaccess-ում նշել համապատասխան մուտքի իրավունքներ, կարկատել CMS-ը, չօգտագործել ձախակողմյան սկրիպտներ և փակել այլ անցքեր: Կա նաև robots.txt բացառությունների ցանկով ֆայլ, որն արգելում է որոնիչներին ինդեքսավորել դրանում նշված ֆայլերն ու գրացուցակները: Մյուս կողմից, եթե robots.txt-ի կառուցվածքը որոշ սերվերի վրա տարբերվում է ստանդարտից, ապա անմիջապես պարզ է դառնում, թե ինչ են փորձում թաքցնել դրա վրա։

Ցանկացած կայքի դիրեկտորիաների և ֆայլերի ցանկին նախորդում է ստանդարտ ինդեքսը: Քանի որ սպասարկման նպատակով այն պետք է հայտնվի վերնագրում, իմաստ ունի սահմանափակել դրա որոնումը միայն վերնագրի օպերատորով: Հետաքրքիր բաներ կան /admin/, /personal/, /etc/ և նույնիսկ /secret/ գրացուցակներում:

Հետևե՛ք թարմացումներին

Համապատասխանությունն այստեղ չափազանց կարևոր է. հին խոցելի կետերը շատ դանդաղ են փակվում, բայց Google-ը և նրա որոնման արդյունքները անընդհատ փոխվում են: Նույնիսկ տարբերություն կա «վերջին վայրկյան» ֆիլտրի (&tbs=qdr:s հարցման URL-ի վերջում) և «իրական ժամանակի» ֆիլտրի (&tbs=qdr:1) միջև։

Ֆայլի վերջին թարմացման ամսաթվի ժամանակային միջակայքը նույնպես անուղղակիորեն նշվում է Google-ի կողմից: Գրաֆիկական վեբ ինտերֆեյսի միջոցով դուք կարող եք ընտրել ստանդարտ ժամանակաշրջաններից մեկը (ժամ, օր, շաբաթ և այլն) կամ սահմանել ամսաթվերի միջակայք, սակայն այս մեթոդը հարմար չէ ավտոմատացման համար:

Հասցեների տողի տեսքից դուք կարող եք միայն կռահել արդյունքների ելքը սահմանափակելու միջոցի մասին՝ օգտագործելով &tbs=qdr: կառուցումը: y տառը դրանից հետո սահմանում է մեկ տարվա սահմանաչափը (&tbs=qdr:y), m-ը ցույց է տալիս վերջին ամսվա արդյունքները, w - շաբաթվա, d - անցած օրվա համար, h - վերջին ժամի համար, n - րոպեի համար, իսկ s - համար տուր ինձ վայրկյան: Ամենավերջին արդյունքները, որոնց մասին Google-ը նոր է հայտնի դարձել, գտնվել են զտիչի միջոցով &tbs=qdr:1:

Եթե Ձեզ անհրաժեշտ է խելացի սցենար գրել, ապա օգտակար կլինի իմանալ, որ ամսաթվերի միջակայքը սահմանված է Google-ում Julian ձևաչափով՝ օգտագործելով daterange օպերատորը: Օրինակ, այսպես կարող եք գտնել PDF փաստաթղթերի ցանկը գաղտնի բառով, որը ներբեռնվել է 2015 թվականի հունվարի 1-ից հուլիսի 1-ը:

Գաղտնի ֆայլի տեսակ՝ pdf daterange:2457024-2457205

Շրջանակը նշվում է Ջուլիանի ամսաթվի ձևաչափով՝ առանց կոտորակային մասը հաշվի առնելու։ Գրիգորյան օրացույցից դրանք ձեռքով թարգմանելը անհարմար է։ Ավելի հեշտ է օգտագործել ամսաթվի փոխարկիչը:

Նորից թիրախավորում և զտում

Բացի որոնման հարցումում լրացուցիչ օպերատորներ նշելուց, դրանք կարող են ուղարկվել անմիջապես հղման տեքստում: Օրինակ, filetype:pdf հստակեցումը համապատասխանում է as_filetype=pdf կառուցվածքին: Սա հարմար է դարձնում ցանկացած պարզաբանում տալը: Ասենք, որ արդյունքների ելքը միայն Հոնդուրասի Հանրապետությունից է նշվում՝ որոնման URL-ում ավելացնելով cr=countryHN կոնստրուկցիան, և միայն Բոբրույսկ քաղաքից՝ gcs=Bobruisk։ Ամբողջական ցանկը կարող եք գտնել մշակողների բաժնում:

Google-ի ավտոմատացման գործիքները նախատեսված են կյանքը հեշտացնելու համար, սակայն դրանք հաճախ խնդիրներ են ավելացնում: Օրինակ, օգտագործողի քաղաքը որոշվում է օգտագործողի IP-ով WHOIS-ի միջոցով: Այս տեղեկատվության հիման վրա Google-ը ոչ միայն հավասարակշռում է սերվերների միջև բեռը, այլև փոխում է որոնման արդյունքները։ Կախված տարածաշրջանից, նույն հարցման դեպքում առաջին էջում կհայտնվեն տարբեր արդյունքներ, և դրանցից մի քանիսը կարող են ամբողջովին թաքցված լինել: gl=country հրահանգից հետո երկտառ ծածկագիրը կօգնի ձեզ զգալ կոսմոպոլիտ և փնտրել տեղեկատվություն ցանկացած երկրից: Օրինակ՝ Նիդեռլանդների կոդը NL է, սակայն Վատիկանը և Հյուսիսային Կորեան Google-ում սեփական կոդը չունեն։

Հաճախ որոնման արդյունքները խառնաշփոթ են հայտնվում նույնիսկ մի քանի առաջադեմ զտիչներ օգտագործելուց հետո: Այս դեպքում հեշտ է պարզաբանել հարցումը՝ դրան ավելացնելով մի քանի բացառական բառեր (նրանցից յուրաքանչյուրի դիմաց դրվում է մինուս նշան)։ Օրինակ, բանկային գործը, անունները և ձեռնարկը հաճախ օգտագործվում են Անձնական բառի հետ: Հետևաբար, ավելի մաքուր որոնման արդյունքները կցուցադրվեն ոչ թե հարցման դասագրքային օրինակով, այլ՝ ճշգրտվածով.

Վերնագիր:«Ինդեքս /Անձնական/» -names -tutorial -banking

Մի վերջին օրինակ

Բարդ հաքերն առանձնանում է նրանով, որ ինքնուրույն ապահովում է իրեն անհրաժեշտ ամեն ինչ։ Օրինակ, VPN-ը հարմար բան է, բայց կամ թանկ, կամ ժամանակավոր և սահմանափակումներով։ Ինքներդ ձեզ համար բաժանորդագրվելու համար գրանցվելը չափազանց թանկ է: Լավ է, որ կան խմբային բաժանորդագրություններ, իսկ Google-ի օգնությամբ հեշտ է դառնալ խմբի անդամ: Դա անելու համար պարզապես գտեք Cisco VPN կոնֆիգուրացիայի ֆայլը, որն ունի բավականին ոչ ստանդարտ PCF ընդլայնում և ճանաչելի ճանապարհ՝ Program Files\Cisco Systems\VPN Client\Profiles: Մեկ խնդրանք, և դուք միանում եք, օրինակ, Բոննի համալսարանի բարեկամական թիմին:

Ֆայլի տեսակը՝ pcf vpn ԿԱՄ Խումբ

ՏԵՂԵԿՈՒԹՅՈՒՆՆԵՐ

Google-ը գտնում է գաղտնաբառի կազմաձևման ֆայլեր, սակայն դրանցից շատերը գաղտնագրված են կամ փոխարինված են հեշերով: Եթե տեսնում եք ֆիքսված երկարության տողեր, ապա անմիջապես փնտրեք ապակոդավորման ծառայություն:Գաղտնաբառերը պահվում են կոդավորված, բայց Մորիս Մասսարդն արդեն գրել է դրանք վերծանելու ծրագիր և անվճար տրամադրում է thecampusgeeks.com-ի միջոցով:

Google-ն իրականացնում է հարյուրավոր տարբեր տեսակի հարձակումներ և ներթափանցման թեստեր: Կան բազմաթիվ տարբերակներ, որոնք ազդում են հանրաճանաչ ծրագրերի, տվյալների բազայի հիմնական ձևաչափերի, PHP-ի բազմաթիվ խոցելիությունների, ամպերի և այլնի վրա: Հստակ իմանալով, թե ինչ եք փնտրում, շատ ավելի հեշտ կլինի գտնել ձեզ անհրաժեշտ տեղեկատվությունը (հատկապես այն տեղեկատվությունը, որը մտադիր չէիք հրապարակել): Շոդանը միակը չէ, ով սնվում է հետաքրքիր գաղափարներով, այլ ինդեքսավորված ցանցային ռեսուրսների յուրաքանչյուր տվյալների բազա:

Ամեն անգամ ծիծաղելի է դառնում, երբ մարդիկ սկսում են խոսել մասնավոր դժոխքների մասին:

Եկեք սկսենք սահմանելով, թե ինչ է դոկը և ինչ է մասնավորը.

ԴՈՐԿ (ԴՈՐԿԱ)- սա դիմակ է, այլ կերպ ասած՝ հարցում որոնողական համակարգին, որին ի պատասխան համակարգը կստեղծի վեբկայքի էջերի ցանկ, որոնց հասցեները պարունակում են այս նույն DORK-ը:

Մասնավոր- տեղեկատվություն, որին հասանելի է միայն մեկ անձ կամ մարդկանց մի փոքր խումբ, որոնք աշխատում են մեկ նախագծի վրա:

Հիմա եկեք նայենք արտահայտությանը. Անձնական սեքս

".

Եթե մենք հարցում ենք ուղարկում տվյալ տիրույթի համար կայքեր գտնելու համար, և դա մեզ ինչ-որ արդյունք է տալիս, ապա յուրաքանչյուրը կարող է դա անել, և, հետևաբար, տրամադրված տեղեկատվությունը մասնավոր չէ:

Եվ մի փոքր խաղի/փողի/խանութ վաճառողների մասին:

Շատերը սիրում են այս տեսակի թխուկներ պատրաստել.

Steam.php?q= bitcoin.php?id= minecraft.php?id=

Եկեք պատկերացնենք, որ մենք ոչինչ չենք հասկանում dorks-ից և փորձենք տեսնել, թե Google-ը քանի հղում է տալիս մեզ.

Հավանաբար, ձեր գլխում անմիջապես այսպիսի մտքեր են առաջացել. «Խրենովիչ, դու խայտառակություն չգիտես, տես, թե քանի հղում կա, մարդիկ գործնականում փող են վաճառում»:

Բայց ես ձեզ կասեմ՝ ոչ, քանի որ հիմա տեսնենք, թե ինչ հղումներ կտա մեզ նման խնդրանքը.

Կարծում եմ՝ հասկացաք, հիմա եկեք օգտագործենք Google օպերատորը inurl:ճշգրիտ որոնման համար և տեսնենք, թե ինչ է ստացվում.

Հա, թիվը կտրուկ նվազել է, հետո նույնը։ Իսկ եթե հաշվի առնենք, որ կլինեն կրկնօրինակ դոմեններ + ***.info/vaernamo-nyheter/dennis-steam.php պլանի հղումներ, ապա վերջն այն է, որ մենք ստանում ենք 5-10 հատ։

Ձեր կարծիքով քանի՞ հոգի կավելացնեն նման հղումներ իրենց կայքում:

Հղումներ տեսնելու համար դուք պետք է գրանցված լինեք։

« և այլն, այո, իհարկե միայն մի քանիսը։

Ինչը նշանակում է գրել դոկտորների նման steam.php?id=իմաստ չկա, հետո հարց է՝ ի՞նչ դորկի եփենք։

Եվ ամեն ինչ բավականին պարզ է, մենք պետք է հնարավորինս շատ հղումներ հավաքենք մեր դռան վրա: Ամենամեծ թվով հղումներ կգան ձևի ամենապրիմիտիվ հղումից index.php?id=

Վայ, որքան 538 միլիոն, լավ արդյունք է, չէ՞:

Ավելացնենք ավելին inurl:

Դե, դրանց կեսը անհետացել է, բայց հիմա գրեթե բոլոր հղումները կունենան index.php?id=

Վերոնշյալից կարող ենք եզրակացնել. մեզ պետք են ամենահաճախ օգտագործվող դիրեկտորիաները, հենց դրանցից էլ մեր արդյունքները կլինեն ամենաբարձրը:

Կարծում եմ՝ շատերի մոտ նման մտքեր են առաջացել. Դե, իհարկե, բայց կայքերի թեմաներին անցնելու համար մեզ անհրաժեշտ կլինի ծանոթանալ Google-ի օպերատորներին, եկեք սկսենք։ Մենք չենք վերլուծելու բոլոր օպերատորներին, այլ միայն նրանց, որոնք կօգնեն մեզ էջերի վերլուծության հարցում:

Որո՞նք են մեզ հետաքրքրող օպերատորները.

inurl:Ցույց է տալիս կայքերը, որոնք պարունակում են նշված բառը էջի հասցեում:

Օրինակ:

Մեզ անհրաժեշտ են կայքեր, որտեղ էջի հասցեն պարունակում է բառը սայլ.Եկեք ստեղծենք նման հարցում inurl:cartև այն մեզ կտա բոլոր հղումները, որտեղ հասցեն պարունակում է զամբյուղ բառը: Նրանք. Օգտագործելով այս խնդրանքը, մենք հասանք մեր պայմանների ավելի խիստ պահպանման և մեզ անհարիր հղումների վերացմանը:

տեքստ:Էջերն ընտրվում են՝ ելնելով էջի բովանդակությունից։

Օրինակ:

Ենթադրենք, մեզ պետք են էջեր, որոնց վրա գրված են բիթքոյն բառերը։ Եկեք ստեղծենք նման հարցում intext:bitcoin,Այժմ այն մեզ կտա հղումներ, որտեղ տեքստում օգտագործվել է bitcoin բառը:

վերնագիր:Ցուցադրվում են էջեր, որոնց վերնագրի պիտակի մեջ կան հարցման մեջ նշված բառերը: Կարծում եմ, դուք արդեն հասկանում եք, թե ինչպես գրել հարցումներ, ուստի օրինակներ չեմ բերի:

allinanchor:օպերատորը ցույց է տալիս էջեր, որոնք իրենց նկարագրության մեջ ունեն մեզ հետաքրքրող բառեր:

կապված:թերեւս այն կարեւոր օպերատորներից մեկը, որը նմանատիպ բովանդակությամբ կայքեր է տրամադրում:

Օրինակ:

related:exmo.com - այն մեզ կտա փոխանակումները, փորձեք ինքներդ ստուգել այն:

Դե, միգուցե բոլոր հիմնական օպերատորները, որոնք մեզ պետք են:

Այժմ եկեք անցնենք այս օպերատորների միջոցով ճանապարհների կառուցմանը:

Յուրաքանչյուր դռան առաջ մենք կդնենք ինուրլ.

Inurl:cart?id= inurl:index?id= inurl:catalog?id=

Եկեք օգտագործենք նաև ինտեքստը. ասենք, որ մենք փնտրում ենք խաղալիքներ, ինչը նշանակում է, որ մեզ անհրաժեշտ են այնպիսի բառեր, ինչպիսիք են dota2, portal, CSGO...

Intext:dota2 intext:portal intext:csgo

Եթե մեզ պետք է արտահայտություն, ապա allinurl:

Allinurl:GTA SAMP...

Հիմա եկեք սոսնձենք այս ամենը և ստանանք այս տեսքը.

Inurl:cart?id= intext:dota2 inurl:cart?id= intext:portal inurl:cart?id= intext:csgo inurl:cart?id= allinurl:GTA SAMP inurl:index?id= intext:dota2 inurl:index? id= intext:portal inurl:index?id= intext:csgo inurl:index?id= allinurl:GTA SAMP inurl:catalog?id= intext:dota2 inurl:catalog?id= intext:portal inurl:catalog?id= ինտեքստ: csgo inurl:catalog?id= allinurl:GTA SAMP

Արդյունքում ստացանք խաղային դռներ՝ ավելի նեղ և ճշգրիտ որոնումով։

Ուրեմն օգտագործեք ձեր ուղեղը և մի փոքր փորձարկեք որոնման օպերատորների և հիմնաբառերի հետ, կարիք չկա այլասերվել և գրել նման բառեր hochymnogoigr.php?id=

Շնորհակալություն բոլորին, հուսով եմ, որ այս հոդվածից գոնե ինչ-որ օգտակար բան ստացաք:

Google որոնողական համակարգը (www.google.com) ապահովում է որոնման բազմաթիվ տարբերակներ: Այս բոլոր հատկանիշները անգնահատելի որոնման գործիք են ինտերնետում նոր օգտատերերի համար և միևնույն ժամանակ ներխուժման և ոչնչացման էլ ավելի հզոր զենք են չար մտադրություններ ունեցող մարդկանց, այդ թվում՝ ոչ միայն հաքերների, այլև ոչ համակարգչային հանցագործների ձեռքում։ նույնիսկ ահաբեկիչներ.

(9475 դիտում 1 շաբաթում)

Դենիս Բարանկով

denisNOSPAMixi.ru

Ուշադրություն.Այս հոդվածը գործողությունների ուղեցույց չէ: Այս հոդվածը գրվել է ձեզ համար, WEB սերվերի ադմինիստրատորներ, որպեսզի կորցնեք ձեր ապահովության կեղծ զգացումը, և վերջապես հասկանաք տեղեկատվություն ստանալու այս մեթոդի նենգությունը և ստանձնեք ձեր կայքը պաշտպանելու գործը:

Ներածություն

Օրինակ, ես գտա 1670 էջ 0,14 վայրկյանում:

2. Մուտքագրենք մեկ այլ տող, օրինակ.

inurl:"auth_user_file.txt"մի փոքր ավելի քիչ, բայց սա արդեն բավական է անվճար ներբեռնման և գաղտնաբառի գուշակման համար (օգտագործելով նույն John The Ripper-ը): Ստորև բերեմ ևս մի շարք օրինակներ։

Այսպիսով, դուք պետք է գիտակցեք, որ Google որոնողական համակարգը այցելել է ինտերնետային կայքերի մեծ մասը և քեշավորել դրանցում պարունակվող տեղեկատվությունը: Այս քեշավորված տեղեկատվությունը թույլ է տալիս տեղեկատվություն ստանալ կայքի և կայքի բովանդակության մասին՝ առանց կայքին ուղղակիորեն միանալու՝ միայն խորանալով Google-ի ներսում պահվող տեղեկատվության մեջ: Ավելին, եթե կայքի տեղեկատվությունը այլևս հասանելի չէ, ապա քեշի տեղեկատվությունը դեռ կարող է պահպանվել: Այս մեթոդի համար անհրաժեշտ է միայն իմանալ Google-ի որոշ հիմնաբառեր: Այս տեխնիկան կոչվում է Google Hacking:

Google Hacking-ի մասին տեղեկությունները առաջին անգամ հայտնվել են Bugtruck-ի փոստային ցուցակում 3 տարի առաջ։ 2001 թվականին այս թեման բարձրացրել է մի ֆրանսիացի ուսանող։ Ահա այս նամակի հղումը http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html: Այն տալիս է նման հարցումների առաջին օրինակները.

1) ինդեքս /admin

2) /գաղտնաբառի ինդեքս

3) /փոստի ինդեքս

4) ինդեքս / +banques + filetype:xls (Ֆրանսիայի համար...)

5) ինդեքս / +passwd

6) ինդեքս / password.txt

Այս թեման ալիք բարձրացրեց համացանցի անգլերեն ընթերցանության հատվածում բոլորովին վերջերս՝ Ջոնի Լոնգի հոդվածից հետո, որը հրապարակվել է 2004 թվականի մայիսի 7-ին։ Google Hacking-ի ավելի ամբողջական ուսումնասիրության համար խորհուրդ եմ տալիս այցելել այս հեղինակի կայքը http://johnny.ihackstuff.com: Այս հոդվածում ես պարզապես ուզում եմ ձեզ թարմացնել:

Ով կարող է օգտագործել սա.

- Լրագրողները, լրտեսները և բոլոր այն մարդիկ, ովքեր սիրում են իրենց քիթը խոթել ուրիշների բիզնեսի մեջ, կարող են օգտագործել դա՝ մեղադրող ապացույցներ փնտրելու համար:

- Հաքերները փնտրում են հաքերների համար հարմար թիրախներ:

Ինչպես է աշխատում Google-ը:

Զրույցը շարունակելու համար թույլ տվեք հիշեցնել Google-ի հարցումներում օգտագործվող որոշ հիմնաբառեր:

Որոնել՝ օգտագործելով + նշանը

Google-ը որոնումներից բացառում է այն բառերը, որոնք նա համարում է ոչ կարևոր: Օրինակ՝ հարցական բառեր, նախադրյալներ և հոդվածներ անգլերենում. օրինակ are, of, where: Ռուսերենում Google-ը կարծես բոլոր բառերը կարևոր է համարում։ Եթե որոնումից որևէ բառ բացառվում է, Google-ը գրում է այդ մասին։ Որպեսզի Google-ը սկսի այս բառերով էջերի որոնումը, պետք է բառից առաջ ավելացնել + նշան՝ առանց բացատ: Օրինակ:

ace + բազայի

Որոնել՝ օգտագործելով նշանը –

Եթե Google-ը գտնում է մեծ թվով էջեր, որոնցից պետք է բացառի որոշակի թեմա ունեցող էջերը, ապա կարող եք ստիպել Google-ին որոնել միայն այն էջերը, որոնք չեն պարունակում որոշակի բառեր։ Դա անելու համար դուք պետք է նշեք այս բառերը` յուրաքանչյուրի դիմաց նշան դնելով` առանց բառի առաջ բացատ: Օրինակ:

ձկնորսություն - օղի

Որոնել՝ օգտագործելով ~

Դուք կարող եք որոնել ոչ միայն նշված բառը, այլև դրա հոմանիշները: Դա անելու համար բառին նախորդիր ~ նշանով։

Կրկնակի չակերտների միջոցով ճշգրիտ արտահայտություն գտնելը

Google-ը յուրաքանչյուր էջում որոնում է այն բառերի բոլոր դեպքերը, որոնք դուք գրել եք հարցման տողում, և նրան չի հետաքրքրում բառերի հարաբերական դիրքը, քանի դեռ բոլոր նշված բառերը գտնվում են էջում միաժամանակ (սա լռելյայն գործողություն): Ճշգրիտ արտահայտությունը գտնելու համար հարկավոր է այն չակերտների մեջ դնել։ Օրինակ:

«գրքերի վերջակետ»

Նշված բառերից գոնե մեկը ունենալու համար անհրաժեշտ է հստակորեն նշել տրամաբանական գործողությունը՝ ԿԱՄ: Օրինակ:

գրքի անվտանգություն ԿԱՄ պաշտպանություն

Բացի այդ, դուք կարող եք օգտագործել * նշանը որոնման տողում նշելու ցանկացած բառ և. ներկայացնել ցանկացած կերպար:

Լրացուցիչ օպերատորների միջոցով բառերի որոնում

Կան որոնման օպերատորներ, որոնք նշված են որոնման տողում հետևյալ ձևաչափով.

օպերատոր:search_term

Հաստ աղիքի կողքին բացատներ պետք չեն: Եթե երկու կետից հետո բացատ տեղադրեք, կտեսնեք սխալի հաղորդագրություն, իսկ դրանից առաջ Google-ը դրանք կօգտագործի որպես սովորական որոնման տող:

Կան լրացուցիչ որոնման օպերատորների խմբեր. լեզուներ - նշեք, թե որ լեզվով եք ուզում տեսնել արդյունքը, ամսաթիվը - սահմանափակեք արդյունքները վերջին երեք, վեց կամ 12 ամիսների ընթացքում, դեպքեր - նշեք, թե որտեղ եք փաստաթղթում պետք որոնել: ամենուր, վերնագրում, URL-ում, տիրույթներ - որոնել նշված կայքում կամ, ընդհակառակը, բացառել այն որոնումից; անվտանգ որոնում - արգելափակում է նշված տեսակի տեղեկատվություն պարունակող կայքերը և հեռացնում դրանք որոնման արդյունքների էջերից:

Այնուամենայնիվ, որոշ օպերատորներ չեն պահանջում լրացուցիչ պարամետր, օրինակ՝ հարցումը « քեշ: www.google.com«Կարելի է անվանել որպես ամբողջական որոնման տող, իսկ որոշ հիմնաբառեր, ընդհակառակը, պահանջում են որոնման բառ, օրինակ. կայք: www.google.com օգնությունՄեր թեմայի լույսի ներքո եկեք նայենք հետևյալ օպերատորներին.

Օպերատոր |

Նկարագրություն |

Պահանջո՞ւմ է լրացուցիչ պարամետր: |

որոնել միայն search_term-ում նշված կայքում |

||

որոնել միայն որոնման_տերմինով փաստաթղթերում |

||

գտնել վերնագրում search_term պարունակող էջեր |

||

գտնել էջեր, որոնք պարունակում են վերնագրի բոլոր որոնման_տերմին բառերը |

||

գտնել էջեր, որոնք պարունակում են որոնման_տերմին բառը իրենց հասցեում |

||

գտնել էջեր, որոնք պարունակում են որոնման_տերմինի բոլոր բառերը իրենց հասցեում |

Օպերատոր կայքը:սահմանափակում է որոնումը միայն նշված կայքում, և դուք կարող եք նշել ոչ միայն տիրույթի անունը, այլև IP հասցեն: Օրինակ, մուտքագրեք.

Օպերատոր ֆայլի տեսակը:Սահմանափակում է որոնումը որոշակի ֆայլի տեսակի վրա: Օրինակ:

Հոդվածի հրապարակման օրվա դրությամբ Google-ը կարող է որոնել 13 տարբեր ֆայլի ձևաչափերում.

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- Lotus WordPro (lwp)

- MacWrite (մվտ)

- Microsoft Excel (xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word (փաստաթուղթ)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (wri)

- Հարուստ տեքստի ձևաչափ (rtf)

- Shockwave Flash (swf)

- Տեքստ (ans, txt)

Օպերատոր հղում:ցույց է տալիս բոլոր էջերը, որոնք մատնանշում են նշված էջը:

Հավանաբար միշտ հետաքրքիր է տեսնել, թե ինտերնետում քանի տեղ գիտի ձեր մասին: Արի փորձենք:

Օպերատոր քեշ:Ցույց է տալիս կայքի տարբերակը Google-ի քեշում, ինչպես այն տեսքն է ունեցել վերջին անգամ, երբ Google-ն այցելել է այդ էջը: Եկեք վերցնենք ցանկացած հաճախակի փոփոխվող կայք և նայենք.

Օպերատոր վերնագիր:որոնում է նշված բառը էջի վերնագրում: Օպերատոր allintitle:ընդլայնում է. այն որոնում է էջի վերնագրում նշված բոլոր մի քանի բառերը: Համեմատել.

վերնագիր՝ թռիչք դեպի Մարս

intitle:թռիչք intitle:on intitle:mars

allintitle:Թռիչք դեպի Մարս

Օպերատոր inurl:ստիպում է Google-ին ցույց տալ բոլոր էջերը, որոնք պարունակում են նշված տողը URL-ում: allinurl օպերատոր. որոնում է բոլոր բառերը URL-ում: Օրինակ:

allinurl:acid acid_stat_alerts.php

Այս հրամանը հատկապես օգտակար է նրանց համար, ովքեր չունեն SNORT. գոնե նրանք կարող են տեսնել, թե ինչպես է այն աշխատում իրական համակարգում:

Google-ի միջոցով կոտրելու մեթոդներ

Այսպիսով, մենք պարզեցինք, որ օգտագործելով վերը նշված օպերատորների և հիմնաբառերի համադրությունը, յուրաքանչյուր ոք կարող է հավաքել անհրաժեշտ տեղեկատվությունը և փնտրել խոցելի կետեր: Այս տեխնիկան հաճախ կոչվում է Google Hacking:

Կայքի քարտեզ

Դուք կարող եք օգտվել կայքի օպերատորից՝ ցուցակագրելու բոլոր հղումները, որոնք Google-ը գտել է կայքում: Սովորաբար, էջերը, որոնք դինամիկ կերպով ստեղծվում են սկրիպտներով, չեն ինդեքսավորվում՝ օգտագործելով պարամետրերը, ուստի որոշ կայքեր օգտագործում են ISAPI զտիչներ, որպեսզի հղումները իրենց ձևով չլինեն: /article.asp?num=10&dst=5, և շեղերով /article/abc/num/10/dst/5. Դա արվում է, որպեսզի կայքը ընդհանուր առմամբ ինդեքսավորվի որոնման համակարգերի կողմից:

Արի փորձենք:

կայք: www.whitehouse.gov Whitehouse

Google-ը կարծում է, որ կայքի յուրաքանչյուր էջ պարունակում է whitehouse բառը։ Սա այն է, ինչ մենք օգտագործում ենք բոլոր էջերը ստանալու համար:

Կա նաև պարզեցված տարբերակ.

կայք:whitehouse.gov

Եվ ամենալավն այն է, որ whitehouse.gov-ի ընկերները նույնիսկ չգիտեին, որ մենք դիտել ենք իրենց կայքի կառուցվածքը և նույնիսկ դիտել ենք Google-ի ներբեռնած քեշավորված էջերը: Սա կարող է օգտագործվել կայքերի կառուցվածքն ուսումնասիրելու և բովանդակությունը դիտելու համար՝ առայժմ չբացահայտված մնալով։

Դիտեք դիրեկտորիաների ֆայլերի ցանկը

WEB սերվերները կարող են ցուցադրել սերվերի դիրեկտորիաների ցուցակները սովորական HTML էջերի փոխարեն: Սա սովորաբար արվում է ապահովելու համար, որ օգտվողները ընտրեն և ներբեռնեն որոշակի ֆայլեր: Այնուամենայնիվ, շատ դեպքերում ադմինիստրատորները մտադիր չեն ցույց տալ գրացուցակի բովանդակությունը: Դա տեղի է ունենում սերվերի սխալ կազմաձևման կամ գրացուցակում հիմնական էջի բացակայության պատճառով: Արդյունքում հաքերը հնարավորություն է ստանում գրացուցակում գտնել ինչ-որ հետաքրքիր բան և օգտագործել այն իր նպատակների համար։ Բոլոր նման էջերը գտնելու համար բավական է նշել, որ դրանք բոլորը պարունակում են՝ index of բառերը։ Բայց քանի որ բառերի ինդեքսը պարունակում է ոչ միայն նման էջեր, մենք պետք է ճշգրտենք հարցումը և հաշվի առնենք հենց էջի հիմնաբառերը, ուստի այնպիսի հարցումներ, ինչպիսիք են.

intitle:index.of parent directory

անվանումը:index.of name size

Քանի որ գրացուցակների ցուցակների մեծ մասը միտումնավոր է, դուք կարող եք դժվարությամբ առաջին անգամ գտնել անտեղի ցուցակներ: Բայց գոնե դուք արդեն կարող եք օգտագործել ցուցակները՝ որոշելու WEB սերվերի տարբերակը, ինչպես նկարագրված է ստորև:

WEB սերվերի տարբերակի ստացում:

WEB սերվերի տարբերակի իմացությունը միշտ օգտակար է ցանկացած հաքերային հարձակում սկսելուց առաջ: Կրկին Google-ի շնորհիվ դուք կարող եք ստանալ այս տեղեկատվությունը առանց սերվերի միանալու: Եթե ուշադիր նայեք գրացուցակի ցուցակին, կարող եք տեսնել, որ այնտեղ ցուցադրվում են WEB սերվերի անունը և դրա տարբերակը:

Apache1.3.29 - ProXad սերվեր trf296.free.fr Port 80-ում

Փորձառու ադմինիստրատորը կարող է փոխել այս տեղեկատվությունը, բայց, որպես կանոն, դա ճիշտ է: Այսպիսով, այս տեղեկատվությունը ստանալու համար բավական է հարցում ուղարկել.

վերնագիր:index.of server.at

Հատուկ սերվերի համար տեղեկատվություն ստանալու համար մենք պարզաբանում ենք հարցումը.

intitle:index.of server.at site:ibm.com

Կամ հակառակը, մենք փնտրում ենք սերվերներ, որոնք աշխատում են սերվերի հատուկ տարբերակով.

intitle:index.of Apache/2.0.40 Server at

Այս տեխնիկան կարող է օգտագործել հաքերը՝ զոհին գտնելու համար։ Եթե, օրինակ, նա ունի շահագործում WEB սերվերի որոշակի տարբերակի համար, ապա նա կարող է գտնել այն և փորձել գոյություն ունեցող շահագործումը։

Կարող եք նաև ստանալ սերվերի տարբերակը՝ դիտելով այն էջերը, որոնք տեղադրված են լռելյայնորեն՝ WEB սերվերի վերջին տարբերակը տեղադրելիս: Օրինակ՝ Apache 1.2.6 թեստային էջը տեսնելու համար պարզապես մուտքագրեք

վերնագիր:Test.Page.for.Apache it.worked!

Ավելին, որոշ օպերացիոն համակարգեր տեղադրման ընթացքում անմիջապես տեղադրում և գործարկում են WEB սերվերը: Այնուամենայնիվ, որոշ օգտվողներ նույնիսկ տեղյակ չեն այս մասին: Բնականաբար, եթե տեսնում եք, որ ինչ-որ մեկը չի հեռացրել լռելյայն էջը, ապա տրամաբանական է ենթադրել, որ համակարգիչը ընդհանրապես չի ենթարկվել որևէ հարմարեցման և, ամենայն հավանականությամբ, խոցելի է հարձակման համար:

Փորձեք որոնել IIS 5.0 էջերը

allintitle:Բարի գալուստ Windows 2000 ինտերնետ ծառայություններ

IIS-ի դեպքում կարող եք որոշել ոչ միայն սերվերի տարբերակը, այլ նաև Windows-ի տարբերակը և Service Pack-ը:

WEB սերվերի տարբերակը որոշելու մեկ այլ եղանակ է ձեռնարկների (օգնության էջերի) և օրինակների որոնումը, որոնք կարող են տեղադրվել կայքում լռելյայնորեն: Հաքերները գտել են այս բաղադրիչներն օգտագործելու մի քանի եղանակներ՝ կայքի արտոնյալ մուտք ստանալու համար: Այդ իսկ պատճառով դուք պետք է հեռացնեք այդ բաղադրիչները արտադրության վայրում: Էլ չենք խոսում այն մասին, որ այս բաղադրիչների առկայությունը կարելի է օգտագործել սերվերի տեսակի և դրա տարբերակի մասին տեղեկություններ ստանալու համար։ Օրինակ, եկեք գտնենք apache ձեռնարկը.

inurl:manual apache դիրեկտիվների մոդուլներ

Google-ի օգտագործումը որպես CGI սկաներ:

CGI սկաները կամ WEB սկաները տուժողի սերվերում խոցելի սկրիպտների և ծրագրերի որոնման օգտակար գործիք է: Այս կոմունալ ծառայությունները պետք է իմանան, թե ինչ փնտրել, դրա համար նրանք ունեն խոցելի ֆայլերի մի ամբողջ ցուցակ, օրինակ.

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Մենք կարող ենք գտնել այս ֆայլերից յուրաքանչյուրը Google-ի միջոցով՝ լրացուցիչ օգտագործելով որոնման տողում ֆայլի անվան հետ index of կամ inurl բառերը. մենք կարող ենք գտնել կայքեր խոցելի սկրիպտներով, օրինակ՝

allinurl:/random_banner/index.cgi

Օգտագործելով լրացուցիչ գիտելիքներ՝ հաքերը կարող է օգտագործել սկրիպտի խոցելիությունը և օգտագործել այս խոցելիությունը՝ ստիպելու սկրիպտին թողարկել սերվերում պահվող ցանկացած ֆայլ: Օրինակ, գաղտնաբառի ֆայլ:

Ինչպես պաշտպանվել ձեզ Google-ի կոտրումից:

1. Մի տեղադրեք կարևոր տվյալներ WEB սերվերում:

Նույնիսկ եթե դուք ժամանակավորապես տեղադրել եք տվյալները, դուք կարող եք մոռանալ դրա մասին, կամ ինչ-որ մեկը ժամանակ կունենա գտնել և վերցնել այս տվյալները՝ նախքան դրանք ջնջելը: Մի արեք սա: Տվյալների փոխանցման շատ այլ եղանակներ կան, որոնք պաշտպանում են դրանք գողությունից:

2. Ստուգեք ձեր կայքը:

Օգտագործեք նկարագրված մեթոդները ձեր կայքը ուսումնասիրելու համար: Պարբերաբար ստուգեք ձեր կայքը նոր մեթոդների համար, որոնք հայտնվում են http://johnny.ihackstuff.com կայքում: Հիշեք, որ եթե ցանկանում եք ավտոմատացնել ձեր գործողությունները, պետք է հատուկ թույլտվություն ստանաք Google-ից: Եթե ուշադիր կարդաք http://www.google.com/terms_of_service.html, ապա կտեսնեք արտահայտությունը. Դուք չեք կարող ցանկացած տեսակի ավտոմատացված հարցումներ ուղարկել Google-ի համակարգ՝ առանց Google-ի նախօրոք հստակ թույլտվության:

3. Հնարավոր է, որ Google-ի կարիք չունենաք ձեր կայքի կամ դրա մի մասի ինդեքսավորման համար:

Google-ը թույլ է տալիս հեռացնել ձեր կայքի հղումը կամ դրա մի մասը իր տվյալների բազայից, ինչպես նաև հեռացնել էջերը քեշից: Բացի այդ, դուք կարող եք արգելել ձեր կայքում պատկերների որոնումը, արգելել էջերի կարճ հատվածների ցուցադրումը որոնման արդյունքներում: Կայքը ջնջելու բոլոր հնարավորությունները նկարագրված են էջում: http://www.google.com/remove.html. Դա անելու համար դուք պետք է հաստատեք, որ դուք իսկապես այս կայքի սեփականատերն եք կամ տեղադրեք պիտակներ կամ

4. Օգտագործեք robots.txt

Հայտնի է, որ որոնիչները նայում են կայքի սկզբում տեղակայված robots.txt ֆայլին և չեն ինդեքսավորում այն հատվածները, որոնք նշված են բառով. Արգելել. Դուք կարող եք դա օգտագործել՝ կայքի մի մասի ինդեքսավորումը կանխելու համար: Օրինակ՝ ամբողջ կայքի ինդեքսավորումը կանխելու համար ստեղծեք robots.txt ֆայլ, որը պարունակում է երկու տող.

Օգտագործող-գործակալ՝ *

Արգելել՝ /

Էլ ինչ է լինում

Որպեսզի կյանքը ձեզ մեղր չթվա, վերջապես կասեմ, որ կան կայքեր, որոնք վերահսկում են այն մարդկանց, ովքեր, օգտագործելով վերը նշված մեթոդները, որոնում են անցքեր սկրիպտներում և WEB սերվերներում: Նման էջի օրինակ է

Դիմում.

Մի քիչ քաղցր: Փորձեք ինքներդ ձեզ համար հետևյալներից մի քանիսը.

1. #mysql dump filetype:sql - որոնել mySQL տվյալների բազայի աղբարկղերը

2. Հյուրընկալողի խոցելիության ամփոփ զեկույց - ցույց կտա ձեզ, թե ինչ խոցելիություններ են գտել այլ մարդիկ

3. phpMyAdmin-ն աշխատում է inurl:main.php-ում - սա կստիպի կառավարումը փակել phpmyadmin վահանակի միջոցով:

4. ոչ գաղտնի բաշխման համար

5. Հարցման մանրամասների վերահսկման ծառի սերվերի փոփոխականները

6. Վազում մանկական ռեժիմով

7. Այս զեկույցը ստեղծվել է WebLog-ի կողմից

8. վերնագիր:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – գուցե ինչ-որ մեկին անհրաժեշտ են firewall-ի կազմաձևման ֆայլեր: :)

10. վերնագիր:index.ֆինանսների.xls – հմմ....

11. վերնագիր: dbconvert.exe չաթերի ցուցիչ – icq չաթի տեղեկամատյաններ

12.intext:Tobias Oetiker տրաֆիկի վերլուծություն

13. վերնագիր:Օգտագործման վիճակագրություն՝ ստեղծված Webalizer-ի կողմից

14. վերնագիր:Վեբ վիճակագրության առաջադեմ վիճակագրություն

15. վերնագիր:index.of ws_ftp.ini – ws ftp կազմաձև

16. inurl:ipsec.secrets-ը պահպանում է ընդհանուր գաղտնիքներ - գաղտնի բանալի - լավ գտնել

17. inurl:main.php Բարի գալուստ phpMyAdmin

18. inurl:server-info Apache Server Information

19. կայք:edu ադմինիստրատորի գնահատականներ

20. ORA-00921. SQL հրամանի անսպասելի ավարտ – ուղիների ստացում

21. վերնագիր:index.of trillian.ini

22. վերնագիր:Index of pwd.db

23.intitle:index.of people.lst

24. վերնագիր:index.of master.passwd

25.inurl:passlist.txt

26. վերնագիր:Ինդեքս .mysql_history

27. intitle:index of intext:globals.inc

28. վերնագիր:index.of administrators.pwd

29. վերնագիր:Index.of etc shadow

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:perform filetype:ini

Ուսումնական կենտրոն «Informzashita» http://www.itsecurity.ru - տեղեկատվական անվտանգության ուսուցման ոլորտում առաջատար մասնագիտացված կենտրոն (Մոսկվայի կրթության կոմիտեի լիցենզիա թիվ 015470, պետական հավատարմագրում թիվ 004251): Ինտերնետ անվտանգության համակարգերի և Clearswift-ի միակ լիազորված ուսումնական կենտրոնը Ռուսաստանում և ԱՊՀ երկրներում։ Microsoft-ի լիազորված ուսումնական կենտրոն (Անվտանգության մասնագիտացում). Վերապատրաստման ծրագրերը համակարգվում են Ռուսաստանի Պետական տեխնիկական հանձնաժողովի՝ FSB-ի (FAPSI) հետ: Ուսուցման վկայականներ և խորացված ուսուցման պետական փաստաթղթեր.

SoftKey-ը եզակի ծառայություն է գնորդների, մշակողների, դիլերների և փոխկապակցված գործընկերների համար: Բացի այդ, սա Ռուսաստանի, Ուկրաինայի, Ղազախստանի լավագույն առցանց ծրագրային խանութներից մեկն է, որն առաջարկում է հաճախորդներին ապրանքների լայն տեսականի, վճարման բազմաթիվ եղանակներ, պատվերի արագ (հաճախ ակնթարթային) մշակում, անձնական բաժնում պատվերի գործընթացին հետևելը, տարբեր զեղչեր խանութից և արտադրողներից BY-ից:

Վեբ ռեսուրսների վրա խոցելիության ցանկացած որոնում սկսվում է հետախուզությամբ և տեղեկատվության հավաքագրմամբ:

Հետախուզությունը կարող է լինել կամ ակտիվ՝ կայքի ֆայլերի և գրացուցակների կոպիտ ուժ, խոցելիության սկաներների գործարկում, կայքը ձեռքով զննարկելիս կամ պասիվ՝ տարբեր որոնման համակարգերում տեղեկատվության որոնում: Երբեմն պատահում է, որ խոցելիությունը հայտնի է դառնում նույնիսկ կայքի առաջին էջը բացելուց առաջ։

Ինչպե՞ս է դա հնարավոր:

Որոնող ռոբոտները, որոնք անընդհատ ռոումինգ են անում ինտերնետում, բացի սովորական օգտատիրոջ համար օգտակար տեղեկատվությունից, հաճախ գրանցում են այնպիսի բաներ, որոնք հարձակվողները կարող են օգտագործել վեբ ռեսուրսի վրա հարձակվելու համար: Օրինակ՝ սկրիպտի սխալները և զգայուն տեղեկություններով ֆայլերը (կազմաձևման ֆայլերից և տեղեկամատյաններից մինչև իսկորոշման տվյալների և տվյալների բազայի կրկնօրինակումներով ֆայլեր):

Որոնվող ռոբոտի տեսանկյունից sql հարցումը կատարելու մասին սխալի հաղորդագրությունը պարզ տեքստ է, անբաժանելի, օրինակ, էջի արտադրանքի նկարագրությունից: Եթե հանկարծ որոնող ռոբոտը հանդիպի .sql ընդլայնմամբ ֆայլի, որը ինչ-ինչ պատճառներով հայտնվել է կայքի աշխատանքային թղթապանակում, ապա այն կընկալվի որպես կայքի բովանդակության մաս և նույնպես կինդեքսավորվի (ներառյալ, հնարավոր է, գաղտնաբառերը): դրանում նշված):

Նման տեղեկատվություն կարելի է գտնել՝ իմանալով ուժեղ, հաճախ եզակի հիմնաբառեր, որոնք օգնում են առանձնացնել «խոցելի էջերը» այն էջերից, որոնք չեն պարունակում խոցելիություններ:

Հատուկ հարցումների հսկայական բազա՝ օգտագործելով հիմնաբառեր (այսպես կոչված, dorks) գոյություն ունի exploit-db.com-ում և հայտնի է որպես Google Hack Database:

Ինչու google?

Dorks-ը հիմնականում ուղղված է Google-ին երկու պատճառով.

− հիմնաբառերի առավել ճկուն շարահյուսությունը (ցույց է տրված Աղյուսակ 1-ում) և հատուկ նիշերը (ցուցադրված է Աղյուսակ 2-ում);

- Google-ի ինդեքսը դեռ ավելի ամբողջական է, քան մյուս որոնիչները.

Աղյուսակ 1 - Google-ի հիմնական հիմնաբառեր

| Հիմնաբառ |

Իմաստը |

Օրինակ |

| կայք |

Որոնել միայն նշված կայքում: Հաշվի է առնում միայն url-ը |

site:somesite.ru - կգտնի բոլոր էջերը տվյալ տիրույթում և ենթադոմեյններում |

| inurl |

Որոնեք uri-ում առկա բառերով: Ի տարբերություն cl. «կայք» բառերը, կայքի անվանումից հետո համընկնում է որոնում |

inurl:news - գտնում է բոլոր էջերը, որտեղ տվյալ բառը հայտնվում է uri-ում |

| ինտեքստ |

Որոնել էջի հիմնական մասում |

intext:«երթևեկության խցանումներ» - ամբողջովին նման է «խցանումների» սովորական պահանջին |

| վերնագիր |

Որոնել էջի վերնագրում: Տեքստ պիտակների միջև |