जेएसक्यूएल इंजेक्शन का उपयोग करने के निर्देश, काली लिनक्स में एसक्यूएल इंजेक्शन खोजने और उसका दोहन करने के लिए एक बहुक्रियाशील उपकरण। डॉर्क या निजी डॉर्क संगठनों के सभी प्रेमियों के बारे में inurl समीक्षाएँ php

डाउनलोड की गई फ़ाइल को डबल क्लिक करके चलाएँ (आपके पास एक वर्चुअल मशीन होनी चाहिए)।

3. SQL इंजेक्शन के लिए किसी साइट की जाँच करते समय गुमनामी

काली लिनक्स में टोर और प्रिवोक्सी की स्थापना

[अनुभाग विकासाधीन]

विंडोज़ पर टोर और प्रिवोक्सी की स्थापना

[अनुभाग विकासाधीन]

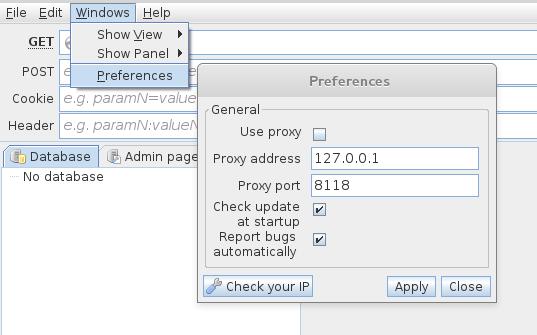

jSQL इंजेक्शन में प्रॉक्सी सेटिंग्स

[अनुभाग विकासाधीन]

4. jSQL इंजेक्शन के साथ SQL इंजेक्शन के लिए साइट की जाँच करना

प्रोग्राम के साथ काम करना बेहद सरल है। बस वेबसाइट का पता दर्ज करें और ENTER दबाएँ।

निम्नलिखित स्क्रीनशॉट से पता चलता है कि साइट तीन प्रकार के SQL इंजेक्शनों के प्रति संवेदनशील है (उनके बारे में जानकारी निचले दाएं कोने में इंगित की गई है)। इंजेक्शन के नाम पर क्लिक करके आप उपयोग की जाने वाली विधि को बदल सकते हैं:

साथ ही, मौजूदा डेटाबेस हमें पहले ही प्रदर्शित किए जा चुके हैं।

आप प्रत्येक तालिका की सामग्री देख सकते हैं:

आमतौर पर, तालिकाओं के बारे में सबसे दिलचस्प बात व्यवस्थापक क्रेडेंशियल है।

यदि आप भाग्यशाली हैं और आपको व्यवस्थापक का डेटा मिल जाता है, तो खुशी मनाना जल्दबाजी होगी। आपको अभी भी व्यवस्थापक पैनल ढूंढना होगा जहां यह डेटा दर्ज करना है।

5. jSQL इंजेक्शन के साथ व्यवस्थापक पैनल खोजें

ऐसा करने के लिए अगले टैब पर जाएं। यहां हमारा स्वागत संभावित पतों की एक सूची के साथ किया जाता है। आप जांचने के लिए एक या अधिक पेज चुन सकते हैं:

सुविधा इस तथ्य में निहित है कि आपको अन्य कार्यक्रमों का उपयोग करने की आवश्यकता नहीं है।

दुर्भाग्य से, ऐसे बहुत से लापरवाह प्रोग्रामर नहीं हैं जो स्पष्ट टेक्स्ट में पासवर्ड संग्रहीत करते हैं। अक्सर पासवर्ड लाइन में हमें कुछ ऐसा दिखाई देता है

8743b52063cd84097a65d1633f5c74f5

यह एक हैश है. आप क्रूर बल का उपयोग करके इसे डिक्रिप्ट कर सकते हैं। और... jSQL इंजेक्शन में एक अंतर्निहित ब्रूट फोर्सर है।

6. jSQL इंजेक्शन का उपयोग करके क्रूर बल हैश

निस्संदेह सुविधा यह है कि आपको अन्य कार्यक्रमों की तलाश करने की आवश्यकता नहीं है। कई सर्वाधिक लोकप्रिय हैश के लिए समर्थन उपलब्ध है.

यह सर्वोत्तम विकल्प नहीं है. हैश को डिकोड करने में गुरु बनने के लिए, रूसी में पुस्तक "" की अनुशंसा की जाती है।

लेकिन, निश्चित रूप से, जब कोई अन्य कार्यक्रम हाथ में नहीं है या अध्ययन करने का समय नहीं है, तो अपने अंतर्निहित ब्रूट फोर्स फ़ंक्शन के साथ जेएसक्यूएल इंजेक्शन बहुत काम आएगा।

सेटिंग्स हैं: आप यह निर्धारित कर सकते हैं कि पासवर्ड में कौन से अक्षर शामिल हैं, पासवर्ड की लंबाई सीमा।

7. SQL इंजेक्शन का पता लगाने के बाद फ़ाइल संचालन

डेटाबेस के साथ संचालन के अलावा - उन्हें पढ़ना और संशोधित करना, यदि SQL इंजेक्शन का पता लगाया जाता है, तो निम्नलिखित फ़ाइल संचालन किए जा सकते हैं:

- सर्वर पर फ़ाइलें पढ़ना

- सर्वर पर नई फ़ाइलें अपलोड करना

- सर्वर पर शेल अपलोड करना

और यह सब jSQL इंजेक्शन में लागू किया गया है!

प्रतिबंध हैं - SQL सर्वर में फ़ाइल विशेषाधिकार होने चाहिए। स्मार्ट सिस्टम प्रशासकों ने उन्हें अक्षम कर दिया है और वे फ़ाइल सिस्टम तक पहुंच प्राप्त नहीं कर पाएंगे।

फ़ाइल विशेषाधिकारों की उपस्थिति की जाँच करना काफी सरल है। किसी एक टैब पर जाएं (फ़ाइलें पढ़ना, एक शेल बनाना, एक नई फ़ाइल अपलोड करना) और निर्दिष्ट कार्यों में से एक को निष्पादित करने का प्रयास करें।

एक और बहुत महत्वपूर्ण नोट - हमें उस फ़ाइल का सटीक पूर्ण पथ जानना होगा जिसके साथ हम काम करेंगे - अन्यथा कुछ भी काम नहीं करेगा।

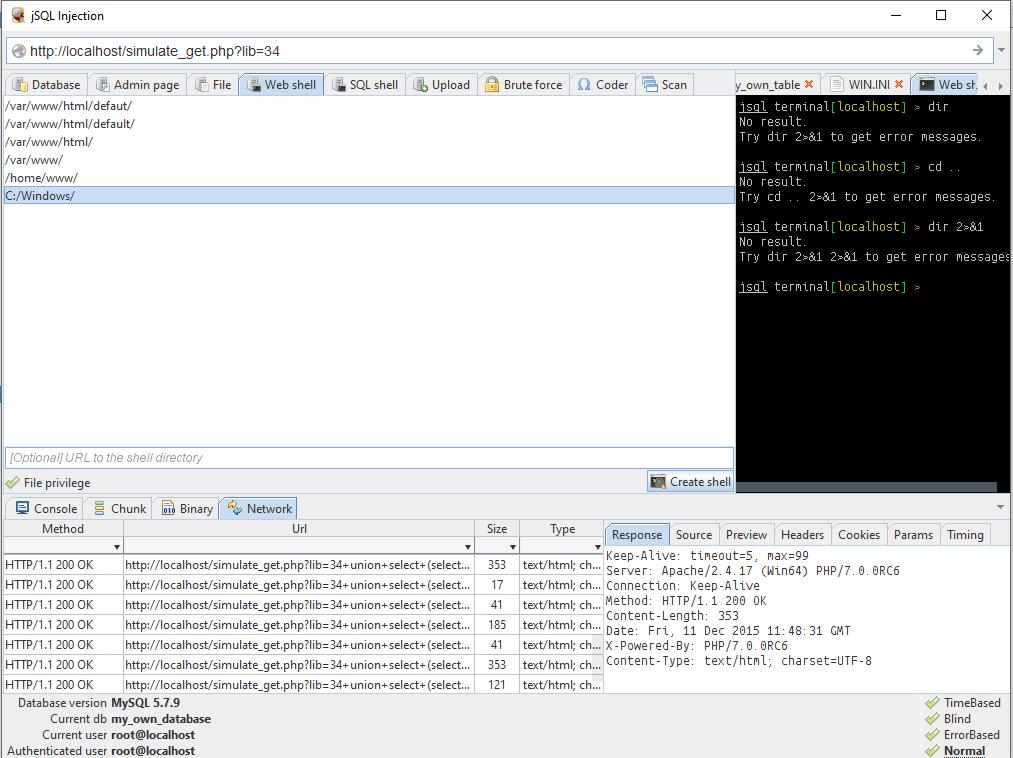

निम्नलिखित स्क्रीनशॉट देखें:

किसी फ़ाइल पर काम करने के किसी भी प्रयास के लिए, हमें निम्नलिखित प्रतिक्रिया प्राप्त होती है: कोई फ़ाइल विशेषाधिकार नहीं(कोई फ़ाइल विशेषाधिकार नहीं). और यहां कुछ नहीं किया जा सकता.

किसी फ़ाइल पर काम करने के किसी भी प्रयास के लिए, हमें निम्नलिखित प्रतिक्रिया प्राप्त होती है: कोई फ़ाइल विशेषाधिकार नहीं(कोई फ़ाइल विशेषाधिकार नहीं). और यहां कुछ नहीं किया जा सकता.

यदि इसके बजाय आपके पास कोई अन्य त्रुटि है:

[निर्देशिका_नाम] में लिखने में समस्या

इसका मतलब यह है कि आपने वह पूर्ण पथ ग़लत निर्दिष्ट किया है जहाँ आप फ़ाइल लिखना चाहते हैं।

पूर्ण पथ का अनुमान लगाने के लिए, आपको कम से कम उस ऑपरेटिंग सिस्टम को जानना होगा जिस पर सर्वर चल रहा है। ऐसा करने के लिए, नेटवर्क टैब पर स्विच करें।

ऐसा रिकॉर्ड (पंक्ति Win64) हमें यह मानने का कारण देता है कि हम विंडोज़ ओएस के साथ काम कर रहे हैं:

कीप-अलाइव: टाइमआउट=5, अधिकतम=99 सर्वर: अपाचे/2.4.17 (Win64) PHP/7.0.0RC6 कनेक्शन: कीप-अलाइव विधि: HTTP/1.1 200 ठीक सामग्री-लंबाई: 353 दिनांक: शुक्रवार, 11 दिसंबर 2015 11:48:31 जीएमटी एक्स-पावर्ड-बाय: पीएचपी/7.0.0आरसी6 सामग्री-प्रकार: टेक्स्ट/एचटीएमएल; वर्णसेट=यूटीएफ-8

यहां हमारे पास कुछ यूनिक्स (*बीएसडी, लिनक्स) हैं:

स्थानांतरण-एन्कोडिंग: खंडित दिनांक: शुक्र, 11 दिसंबर 2015 11:57:02 जीएमटी विधि: HTTP/1.1 200 ठीक रखें-जीवित: समय समाप्त = 3, अधिकतम = 100 कनेक्शन: जीवित रखें सामग्री-प्रकार: टेक्स्ट/एचटीएमएल एक्स- संचालित-द्वारा: PHP/5.3.29 सर्वर: अपाचे/2.2.31 (यूनिक्स)

और यहाँ हमारे पास CentOS है:

विधि: HTTP/1.1 200 ठीक समाप्ति: गुरु, 19 नवंबर 1981 08:52:00 GMT सेट-कुकी: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; पथ=/ कनेक्शन: जीवित रखें t1.hoster.ru कैश-कंट्रोल: नो-स्टोर, नो-कैश, अवश्य-पुनर्वैधीकरण, पोस्ट-चेक = 0, प्री-चेक = 0 प्राग्मा: नो-कैश दिनांक: शुक्र, 11 दिसंबर 2015 12:08:54 GMT स्थानांतरण-एन्कोडिंग: खंडित सामग्री-प्रकार: टेक्स्ट/एचटीएमएल; वर्णसेट=विंडोज़-1251

विंडोज़ पर, साइटों के लिए एक विशिष्ट फ़ोल्डर है सी:\सर्वर\डेटा\htdocs\. लेकिन, वास्तव में, अगर किसी ने विंडोज़ पर सर्वर बनाने के बारे में "सोचा" है, तो, बहुत संभावना है, इस व्यक्ति ने विशेषाधिकारों के बारे में कुछ भी नहीं सुना है। इसलिए, आपको सीधे C:/Windows/ निर्देशिका से प्रयास शुरू करना चाहिए:

जैसा कि आप देख सकते हैं, पहली बार में सब कुछ ठीक रहा।

लेकिन jSQL इंजेक्शन शेल स्वयं मेरे मन में संदेह पैदा करते हैं। यदि आपके पास फ़ाइल विशेषाधिकार हैं, तो आप वेब इंटरफ़ेस के साथ आसानी से कुछ अपलोड कर सकते हैं।

8. SQL इंजेक्शन के लिए साइटों की थोक जाँच

और यहां तक कि यह फ़ंक्शन jSQL इंजेक्शन में भी उपलब्ध है। सब कुछ बेहद सरल है - साइटों की एक सूची डाउनलोड करें (आप एक फ़ाइल से आयात कर सकते हैं), उन लोगों का चयन करें जिन्हें आप जांचना चाहते हैं और ऑपरेशन शुरू करने के लिए उपयुक्त बटन पर क्लिक करें।

jSQL इंजेक्शन से निष्कर्ष

jSQL इंजेक्शन खोज करने और फिर वेबसाइटों पर पाए जाने वाले SQL इंजेक्शन का उपयोग करने के लिए एक अच्छा, शक्तिशाली उपकरण है। इसके निस्संदेह फायदे: उपयोग में आसानी, अंतर्निहित संबंधित कार्य। वेबसाइटों का विश्लेषण करते समय jSQL इंजेक्शन एक शुरुआती का सबसे अच्छा दोस्त हो सकता है।

कमियों के बीच, मैं डेटाबेस को संपादित करने की असंभवता पर ध्यान दूंगा (कम से कम मुझे यह कार्यक्षमता नहीं मिली)। सभी जीयूआई उपकरणों की तरह, इस कार्यक्रम के नुकसानों में से एक को स्क्रिप्ट में उपयोग करने में असमर्थता के लिए जिम्मेदार ठहराया जा सकता है। फिर भी, इस कार्यक्रम में कुछ स्वचालन भी संभव है - बड़े पैमाने पर साइट जाँच के अंतर्निहित फ़ंक्शन के लिए धन्यवाद।

स्थापित नमूना और प्रमाणपत्र. किसी भी संकाय और पाठ्यक्रम पर विशेष छूट के लिए!

निजी डेटा प्राप्त करने का मतलब हमेशा हैकिंग नहीं होता - कभी-कभी इसे सार्वजनिक रूप से प्रकाशित किया जाता है। Google सेटिंग्स का ज्ञान और थोड़ी सी सरलता आपको क्रेडिट कार्ड नंबर से लेकर एफबीआई दस्तावेजों तक - बहुत सी दिलचस्प चीजें ढूंढने की अनुमति देगी।

चेतावनी

सभी जानकारी केवल सूचनात्मक उद्देश्यों के लिए प्रदान की गई है। इस लेख की सामग्री से होने वाले किसी भी संभावित नुकसान के लिए न तो संपादक और न ही लेखक जिम्मेदार हैं।आज, सब कुछ इंटरनेट से जुड़ा हुआ है, पहुंच को प्रतिबंधित करने की कोई चिंता नहीं है। इसलिए, कई निजी डेटा सर्च इंजन का शिकार बन जाते हैं। स्पाइडर रोबोट अब वेब पेजों तक ही सीमित नहीं हैं, बल्कि इंटरनेट पर उपलब्ध सभी सामग्री को अनुक्रमित करते हैं और लगातार गैर-सार्वजनिक जानकारी को अपने डेटाबेस में जोड़ते हैं। इन रहस्यों का पता लगाना आसान है - आपको बस यह जानना होगा कि उनके बारे में कैसे पूछा जाए।

फ़ाइलें ढूंढ रहे हैं

सक्षम हाथों में, Google वह सब कुछ तुरंत ढूंढ लेगा जो इंटरनेट पर नहीं मिलता है, उदाहरण के लिए, व्यक्तिगत जानकारी और आधिकारिक उपयोग के लिए फ़ाइलें। वे अक्सर गलीचे के नीचे एक चाबी की तरह छिपे होते हैं: कोई वास्तविक पहुंच प्रतिबंध नहीं है, डेटा बस साइट के पीछे स्थित होता है, जहां कोई लिंक नहीं होता है। मानक Google वेब इंटरफ़ेस केवल बुनियादी उन्नत खोज सेटिंग्स प्रदान करता है, लेकिन ये भी पर्याप्त होंगे।

आप दो ऑपरेटरों का उपयोग करके अपनी Google खोज को एक विशिष्ट प्रकार की फ़ाइल तक सीमित कर सकते हैं: फ़ाइल प्रकार और ext। पहला उस प्रारूप को निर्दिष्ट करता है जिसे खोज इंजन फ़ाइल शीर्षक से निर्धारित करता है, दूसरा फ़ाइल एक्सटेंशन को निर्दिष्ट करता है, चाहे उसकी आंतरिक सामग्री कुछ भी हो। दोनों मामलों में खोज करते समय, आपको केवल एक्सटेंशन निर्दिष्ट करना होगा। प्रारंभ में, ext ऑपरेटर उन मामलों में उपयोग करने के लिए सुविधाजनक था जहां फ़ाइल में विशिष्ट प्रारूप विशेषताएँ नहीं थीं (उदाहरण के लिए, ini और cfg कॉन्फ़िगरेशन फ़ाइलों की खोज करने के लिए, जिनमें कुछ भी हो सकता है)। अब Google के एल्गोरिदम बदल गए हैं, और ऑपरेटरों के बीच कोई अंतर दिखाई नहीं देता है - ज्यादातर मामलों में परिणाम समान होते हैं।

परिणाम फ़िल्टर करना

डिफ़ॉल्ट रूप से, Google अनुक्रमित पृष्ठों पर सभी फ़ाइलों में शब्दों और सामान्यतः किसी भी दर्ज किए गए वर्णों की खोज करता है। आप खोज क्षेत्र को शीर्ष-स्तरीय डोमेन, किसी विशिष्ट साइट या फ़ाइलों में खोज अनुक्रम के स्थान के आधार पर सीमित कर सकते हैं। पहले दो विकल्पों के लिए, साइट ऑपरेटर का उपयोग करें, उसके बाद डोमेन या चयनित साइट का नाम लिखें। तीसरे मामले में, ऑपरेटरों का एक पूरा सेट आपको सेवा क्षेत्रों और मेटाडेटा में जानकारी खोजने की अनुमति देता है। उदाहरण के लिए, allinurl दिए गए लिंक को स्वयं लिंक के मुख्य भाग में पाएगा, allinannchor - टैग से सुसज्जित पाठ में , allintitle - पृष्ठ शीर्षकों में, allintext - पृष्ठों के मुख्य भाग में।

प्रत्येक ऑपरेटर के लिए छोटे नाम (सभी उपसर्ग के बिना) के साथ एक हल्का संस्करण होता है। अंतर यह है कि allinurl सभी शब्दों के साथ लिंक ढूंढेगा, और inurl केवल उनमें से पहले के साथ लिंक ढूंढेगा। क्वेरी के दूसरे और बाद के शब्द वेब पेजों पर कहीं भी दिखाई दे सकते हैं। इनयूआरएल ऑपरेटर समान अर्थ वाले दूसरे ऑपरेटर से भी भिन्न है - साइट। पहला आपको खोजे गए दस्तावेज़ के लिंक में वर्णों के किसी भी अनुक्रम को खोजने की अनुमति देता है (उदाहरण के लिए, /cgi-bin/), जिसका व्यापक रूप से ज्ञात कमजोरियों वाले घटकों को खोजने के लिए उपयोग किया जाता है।

आइए इसे व्यवहार में आज़माएँ। हम allintext फ़िल्टर लेते हैं और अनुरोध करते हुए क्रेडिट कार्ड के नंबरों और सत्यापन कोड की एक सूची तैयार करते हैं जो केवल दो वर्षों में समाप्त हो जाएंगी (या जब उनके मालिक सभी को खिलाने से थक जाएंगे)।

Allintext: कार्ड नंबर की समाप्ति तिथि /2017 सीवीवी

जब आप समाचार में पढ़ते हैं कि एक युवा हैकर ने पेंटागन या नासा के "सर्वर को हैक कर लिया", वर्गीकृत जानकारी चुरा ली, तो ज्यादातर मामलों में हम Google का उपयोग करने की ऐसी ही एक बुनियादी तकनीक के बारे में बात कर रहे हैं। मान लीजिए कि हम नासा के कर्मचारियों की सूची और उनकी संपर्क जानकारी में रुचि रखते हैं। निश्चित रूप से ऐसी सूची इलेक्ट्रॉनिक रूप में उपलब्ध है। सुविधा के लिए या निरीक्षण के कारण यह संगठन की वेबसाइट पर भी हो सकता है। यह तर्कसंगत है कि इस मामले में इसका कोई लिंक नहीं होगा, क्योंकि यह आंतरिक उपयोग के लिए है। ऐसी फ़ाइल में कौन से शब्द हो सकते हैं? कम से कम - "पता" फ़ील्ड. इन सभी धारणाओं का परीक्षण करना आसान है।

Inurl:nasa.gov फ़ाइल प्रकार:xlsx "पता"

हम नौकरशाही का उपयोग करते हैं

इस तरह की खोज एक अच्छा स्पर्श है। वास्तव में एक ठोस पकड़ वेबमास्टरों के लिए Google के ऑपरेटरों, स्वयं नेटवर्क और जो खोजा जा रहा है उसकी संरचना की विशिष्टताओं के अधिक विस्तृत ज्ञान द्वारा प्रदान किया जाता है। विवरण जानने के बाद, आप परिणामों को आसानी से फ़िल्टर कर सकते हैं और बाकी में वास्तव में मूल्यवान डेटा प्राप्त करने के लिए आवश्यक फ़ाइलों के गुणों को परिष्कृत कर सकते हैं। यह हास्यास्पद है कि नौकरशाही यहां बचाव के लिए आती है। यह मानक फॉर्मूलेशन तैयार करता है जो इंटरनेट पर गलती से लीक हुई गुप्त जानकारी की खोज के लिए सुविधाजनक है।

उदाहरण के लिए, अमेरिकी रक्षा विभाग द्वारा आवश्यक वितरण विवरण स्टाम्प का अर्थ किसी दस्तावेज़ के वितरण पर मानकीकृत प्रतिबंध है। अक्षर A सार्वजनिक रिलीज़ को दर्शाता है जिसमें कुछ भी गुप्त नहीं है; बी - केवल आंतरिक उपयोग के लिए, सी - सख्ती से गोपनीय, और इसी तरह एफ तक। अक्षर एक्स अलग से खड़ा है, जो उच्चतम स्तर के राज्य रहस्य का प्रतिनिधित्व करने वाली विशेष रूप से मूल्यवान जानकारी को चिह्नित करता है। जिन लोगों को ड्यूटी पर ऐसा करना है, उन्हें ऐसे दस्तावेजों की खोज करने दें, और हम खुद को सी अक्षर वाली फाइलों तक ही सीमित रखेंगे। DoDI के निर्देश 5230.24 के अनुसार, यह अंकन उन दस्तावेजों को सौंपा गया है जिनमें निर्यात नियंत्रण के अंतर्गत आने वाली महत्वपूर्ण प्रौद्योगिकियों का विवरण है। . आप अमेरिकी सेना के लिए आवंटित शीर्ष-स्तरीय डोमेन.मिल की साइटों पर ऐसी सावधानीपूर्वक संरक्षित जानकारी पा सकते हैं।

"वितरण विवरण सी" inurl:navy.mil

यह बहुत सुविधाजनक है कि .mil डोमेन में केवल अमेरिकी रक्षा विभाग और उसके अनुबंध संगठनों की साइटें शामिल हैं। डोमेन प्रतिबंध के साथ खोज परिणाम असाधारण रूप से साफ़ होते हैं, और शीर्षक स्वयं अपनी बात कहते हैं। इस तरह से रूसी रहस्यों की खोज करना व्यावहारिक रूप से बेकार है: डोमेन.ru और.rf में अराजकता का राज है, और कई हथियार प्रणालियों के नाम वानस्पतिक (पीपी "किपरिस", स्व-चालित बंदूकें "अकात्सिया") या यहां तक कि शानदार ( टीओएस "बुराटिनो")।

.mil डोमेन में किसी साइट से किसी भी दस्तावेज़ का ध्यानपूर्वक अध्ययन करके, आप अपनी खोज को परिष्कृत करने के लिए अन्य मार्कर देख सकते हैं। उदाहरण के लिए, निर्यात प्रतिबंध "धारा 2751" का संदर्भ, जो दिलचस्प तकनीकी जानकारी खोजने के लिए भी सुविधाजनक है। समय-समय पर इसे उन आधिकारिक साइटों से हटा दिया जाता है जहां यह एक बार दिखाई देता था, इसलिए यदि आप खोज परिणामों में किसी दिलचस्प लिंक का अनुसरण नहीं कर सकते हैं, तो Google के कैश (कैश ऑपरेटर) या इंटरनेट आर्काइव साइट का उपयोग करें।

बादलों में चढ़ना

गलती से अवर्गीकृत किए गए सरकारी दस्तावेज़ों के अलावा, ड्रॉपबॉक्स और अन्य डेटा भंडारण सेवाओं से व्यक्तिगत फ़ाइलों के लिंक, जो सार्वजनिक रूप से प्रकाशित डेटा के लिए "निजी" लिंक बनाते हैं, कभी-कभी Google के कैश में पॉप अप हो जाते हैं। वैकल्पिक और घरेलू सेवाओं के साथ तो यह और भी बुरा है। उदाहरण के लिए, निम्न क्वेरी उन सभी वेरिज़ोन ग्राहकों के लिए डेटा ढूंढती है जिनके पास एफ़टीपी सर्वर स्थापित है और सक्रिय रूप से अपने राउटर का उपयोग कर रहे हैं।

Allinurl:ftp:// verizon.net

अब ऐसे चालीस हजार से अधिक स्मार्ट लोग हैं, और 2015 के वसंत में उनमें से कई अधिक थे। Verizon.net के स्थान पर, आप किसी भी प्रसिद्ध प्रदाता का नाम रख सकते हैं, और यह जितना अधिक प्रसिद्ध होगा, पकड़ उतनी ही बड़ी हो सकती है। अंतर्निहित एफ़टीपी सर्वर के माध्यम से, आप राउटर से जुड़े बाहरी स्टोरेज डिवाइस पर फ़ाइलें देख सकते हैं। आमतौर पर यह दूरस्थ कार्य, व्यक्तिगत क्लाउड या किसी प्रकार की पीयर-टू-पीयर फ़ाइल डाउनलोडिंग के लिए एक NAS है। ऐसे मीडिया की सभी सामग्री Google और अन्य खोज इंजनों द्वारा अनुक्रमित की जाती है, ताकि आप सीधे लिंक के माध्यम से बाहरी ड्राइव पर संग्रहीत फ़ाइलों तक पहुंच सकें।

कॉन्फ़िगरेशन को देख रहे हैं

क्लाउड पर व्यापक प्रवासन से पहले, सरल एफ़टीपी सर्वर रिमोट स्टोरेज के रूप में शासन करते थे, जिसमें बहुत सारी कमजोरियाँ भी थीं। उनमें से कई आज भी प्रासंगिक हैं। उदाहरण के लिए, लोकप्रिय WS_FTP प्रोफेशनल प्रोग्राम कॉन्फ़िगरेशन डेटा, उपयोगकर्ता खाते और पासवर्ड को ws_ftp.ini फ़ाइल में संग्रहीत करता है। इसे ढूंढना और पढ़ना आसान है, क्योंकि सभी रिकॉर्ड टेक्स्ट प्रारूप में सहेजे जाते हैं, और पासवर्ड न्यूनतम अस्पष्टता के बाद ट्रिपल डीईएस एल्गोरिदम के साथ एन्क्रिप्ट किए जाते हैं। अधिकांश संस्करणों में, केवल पहली बाइट को हटा देना ही पर्याप्त है।

WS_FTP पासवर्ड डिक्रिप्टर उपयोगिता या निःशुल्क वेब सेवा का उपयोग करके ऐसे पासवर्ड को डिक्रिप्ट करना आसान है।

जब किसी मनमानी वेबसाइट को हैक करने की बात की जाती है, तो उनका मतलब आमतौर पर सीएमएस या ई-कॉमर्स एप्लिकेशन की कॉन्फ़िगरेशन फ़ाइलों के लॉग और बैकअप से पासवर्ड प्राप्त करना होता है। यदि आप उनकी विशिष्ट संरचना जानते हैं, तो आप आसानी से कीवर्ड इंगित कर सकते हैं। ws_ftp.ini में पाई जाने वाली पंक्तियाँ अत्यंत सामान्य हैं। उदाहरण के लिए, Drupal और PrestaShop में हमेशा एक उपयोगकर्ता पहचानकर्ता (UID) और एक संबंधित पासवर्ड (pwd) होता है, और सभी जानकारी .inc एक्सटेंशन वाली फ़ाइलों में संग्रहीत होती है। आप उन्हें इस प्रकार खोज सकते हैं:

"पीडब्ल्यूडी `` "यूआईडी `` टेक्स्ट: इंक

डीबीएमएस पासवर्ड का खुलासा

SQL सर्वर की कॉन्फ़िगरेशन फ़ाइलों में, उपयोगकर्ता नाम और ईमेल पते स्पष्ट टेक्स्ट में संग्रहीत होते हैं, और पासवर्ड के बजाय उनके MD5 हैश लिखे जाते हैं। सख्ती से कहें तो, उन्हें डिक्रिप्ट करना असंभव है, लेकिन आप ज्ञात हैश-पासवर्ड जोड़े के बीच एक मैच पा सकते हैं।

अभी भी ऐसे DBMS हैं जो पासवर्ड हैशिंग का उपयोग भी नहीं करते हैं। उनमें से किसी की कॉन्फ़िगरेशन फ़ाइलें केवल ब्राउज़र में देखी जा सकती हैं।

पाठ:DB_PASSWORD फ़ाइल प्रकार:env

विंडोज़ सर्वर के आगमन के साथ, कॉन्फ़िगरेशन फ़ाइलों का स्थान आंशिक रूप से रजिस्ट्री द्वारा ले लिया गया था। आप फ़ाइल प्रकार के रूप में reg का उपयोग करके, ठीक उसी तरह इसकी शाखाओं में खोज कर सकते हैं। उदाहरण के लिए, इस तरह:

फ़ाइल प्रकार:reg HKEY_CURRENT_USER "पासवर्ड"=

आइए स्पष्ट को न भूलें

कभी-कभी गलती से खोले गए और Google के ध्यान में आए डेटा का उपयोग करके वर्गीकृत जानकारी प्राप्त करना संभव है। आदर्श विकल्प कुछ सामान्य प्रारूप में पासवर्ड की एक सूची ढूंढना है। केवल हताश लोग ही खाते की जानकारी को टेक्स्ट फ़ाइल, वर्ड दस्तावेज़ या एक्सेल स्प्रेडशीट में संग्रहीत कर सकते हैं, लेकिन उनकी संख्या हमेशा पर्याप्त होती है।

फ़ाइल प्रकार: xls inurl: पासवर्ड

एक ओर, ऐसी घटनाओं को रोकने के लिए बहुत सारे साधन हैं। htaccess में पर्याप्त पहुंच अधिकार निर्दिष्ट करना, सीएमएस को पैच करना, बाएं हाथ की स्क्रिप्ट का उपयोग न करना और अन्य छिद्रों को बंद करना आवश्यक है। इसमें robots.txt अपवादों की सूची वाली एक फ़ाइल भी है जो खोज इंजनों को इसमें निर्दिष्ट फ़ाइलों और निर्देशिकाओं को अनुक्रमित करने से रोकती है। दूसरी ओर, यदि किसी सर्वर पर robots.txt की संरचना मानक सर्वर से भिन्न है, तो यह तुरंत स्पष्ट हो जाता है कि वे इस पर क्या छिपाने की कोशिश कर रहे हैं।

किसी भी साइट पर निर्देशिकाओं और फ़ाइलों की सूची के पहले मानक सूचकांक होता है। चूँकि सेवा उद्देश्यों के लिए इसे शीर्षक में प्रदर्शित होना चाहिए, इसलिए इसकी खोज को इनटाइटल ऑपरेटर तक सीमित करना उचित है। दिलचस्प चीजें /एडमिन/, /पर्सनल/, /आदि/ और यहां तक कि /सीक्रेट/ निर्देशिकाओं में भी हैं।

अपडेट के लिए बने रहें

यहां प्रासंगिकता बेहद महत्वपूर्ण है: पुरानी कमजोरियां बहुत धीरे-धीरे बंद हो जाती हैं, लेकिन Google और उसके खोज परिणाम लगातार बदल रहे हैं। यहां तक कि "अंतिम सेकंड" फ़िल्टर (&tbs=qdr:s अनुरोध URL के अंत में) और "वास्तविक समय" फ़िल्टर (&tbs=qdr:1) के बीच भी अंतर है।

फ़ाइल की अंतिम अद्यतन तिथि का समय अंतराल भी Google द्वारा परोक्ष रूप से दर्शाया गया है। ग्राफ़िकल वेब इंटरफ़ेस के माध्यम से, आप मानक अवधि (घंटा, दिन, सप्ताह, आदि) में से एक का चयन कर सकते हैं या दिनांक सीमा निर्धारित कर सकते हैं, लेकिन यह विधि स्वचालन के लिए उपयुक्त नहीं है।

पता बार को देखकर, आप केवल &tbs=qdr: निर्माण का उपयोग करके परिणामों के आउटपुट को सीमित करने के तरीके के बारे में अनुमान लगा सकते हैं। इसके बाद का अक्षर y एक वर्ष की सीमा निर्धारित करता है (&tbs=qdr:y), m पिछले महीने के परिणाम दिखाता है, w - सप्ताह के लिए, d - पिछले दिन के लिए, h - अंतिम घंटे के लिए, n - मिनट के लिए, और s - मुझे एक सेकंड दें। Google द्वारा अभी-अभी ज्ञात किए गए नवीनतम परिणाम फ़िल्टर &tbs=qdr:1 का उपयोग करके पाए गए हैं।

यदि आपको एक चतुर स्क्रिप्ट लिखने की आवश्यकता है, तो यह जानना उपयोगी होगा कि दिनांक सीमा Google में daterange ऑपरेटर का उपयोग करके जूलियन प्रारूप में सेट की गई है। उदाहरण के लिए, इस प्रकार आप 1 जनवरी से 1 जुलाई 2015 तक डाउनलोड किए गए गोपनीय शब्द के साथ पीडीएफ दस्तावेज़ों की सूची पा सकते हैं।

गोपनीय फ़ाइल प्रकार: पीडीएफ तिथि सीमा: 2457024-2457205

भिन्नात्मक भाग को ध्यान में रखे बिना सीमा को जूलियन दिनांक प्रारूप में दर्शाया गया है। ग्रेगोरियन कैलेंडर से उनका मैन्युअल रूप से अनुवाद करना असुविधाजनक है। दिनांक कनवर्टर का उपयोग करना आसान है.

पुनः लक्ष्यीकरण और फ़िल्टरिंग

खोज क्वेरी में अतिरिक्त ऑपरेटरों को निर्दिष्ट करने के अलावा, उन्हें सीधे लिंक के मुख्य भाग में भेजा जा सकता है। उदाहरण के लिए, फ़ाइल प्रकार:पीडीएफ विनिर्देश as_filetype=pdf निर्माण से मेल खाता है। इससे कोई भी स्पष्टीकरण पूछना सुविधाजनक हो जाता है। मान लीजिए कि केवल होंडुरास गणराज्य से परिणामों का आउटपुट खोज URL में निर्माण cr=countryHN जोड़कर निर्दिष्ट किया जाता है, और केवल बोब्रुइस्क शहर से - gcs=Bobruisk। आप डेवलपर अनुभाग में पूरी सूची पा सकते हैं.

Google के स्वचालन उपकरण जीवन को आसान बनाने के लिए डिज़ाइन किए गए हैं, लेकिन वे अक्सर समस्याएं जोड़ते हैं। उदाहरण के लिए, उपयोगकर्ता का शहर WHOIS के माध्यम से उपयोगकर्ता के आईपी द्वारा निर्धारित किया जाता है। इस जानकारी के आधार पर, Google न केवल सर्वरों के बीच लोड को संतुलित करता है, बल्कि खोज परिणामों को भी बदलता है। क्षेत्र के आधार पर, एक ही अनुरोध के लिए, अलग-अलग परिणाम पहले पृष्ठ पर दिखाई देंगे, और उनमें से कुछ पूरी तरह से छिपे हो सकते हैं। Gl=देश निर्देश के बाद दो अक्षर का कोड आपको एक महानगरीय महसूस करने और किसी भी देश से जानकारी खोजने में मदद करेगा। उदाहरण के लिए, नीदरलैंड का कोड NL है, लेकिन वेटिकन और उत्तर कोरिया का Google में अपना कोड नहीं है।

अक्सर, कई उन्नत फ़िल्टर का उपयोग करने के बाद भी खोज परिणाम अव्यवस्थित हो जाते हैं। इस मामले में, अनुरोध में कई अपवाद शब्द जोड़कर इसे स्पष्ट करना आसान है (उनमें से प्रत्येक के सामने एक ऋण चिह्न लगाया गया है)। उदाहरण के लिए, बैंकिंग, नाम और ट्यूटोरियल का प्रयोग अक्सर पर्सनल शब्द के साथ किया जाता है। इसलिए, स्वच्छ खोज परिणाम किसी क्वेरी के पाठ्यपुस्तक उदाहरण द्वारा नहीं, बल्कि एक परिष्कृत उदाहरण द्वारा दिखाए जाएंगे:

शीर्षक:"/व्यक्तिगत/" का सूचकांक -नाम -ट्यूटोरियल -बैंकिंग

एक आखिरी उदाहरण

एक परिष्कृत हैकर की पहचान इस बात से होती है कि वह अपनी जरूरत की हर चीज खुद ही उपलब्ध कराता है। उदाहरण के लिए, वीपीएन एक सुविधाजनक चीज़ है, लेकिन या तो महंगी है, या अस्थायी है और प्रतिबंधों के साथ है। अपने लिए सदस्यता के लिए साइन अप करना बहुत महंगा है। यह अच्छा है कि समूह सदस्यताएँ हैं, और Google की सहायता से समूह का हिस्सा बनना आसान है। ऐसा करने के लिए, बस सिस्को वीपीएन कॉन्फ़िगरेशन फ़ाइल ढूंढें, जिसमें एक गैर-मानक पीसीएफ एक्सटेंशन और एक पहचानने योग्य पथ है: प्रोग्राम फ़ाइलें\सिस्को सिस्टम\वीपीएन क्लाइंट\प्रोफाइल। एक अनुरोध और आप, उदाहरण के लिए, बॉन विश्वविद्यालय की मित्रवत टीम में शामिल हो जाते हैं।

फ़ाइल प्रकार: पीसीएफ वीपीएन या समूह

जानकारी

Google पासवर्ड कॉन्फ़िगरेशन फ़ाइलें ढूंढता है, लेकिन उनमें से कई एन्क्रिप्टेड हैं या हैश से बदल दी गई हैं। यदि आप एक निश्चित लंबाई के तार देखते हैं, तो तुरंत डिक्रिप्शन सेवा की तलाश करें।पासवर्ड एन्क्रिप्टेड संग्रहीत होते हैं, लेकिन मौरिस मैसर्ड ने पहले से ही उन्हें डिक्रिप्ट करने के लिए एक प्रोग्राम लिखा है और इसे thecampusgeeks.com के माध्यम से मुफ्त में प्रदान करता है।

Google सैकड़ों विभिन्न प्रकार के हमले और प्रवेश परीक्षण चलाता है। ऐसे कई विकल्प हैं, जो लोकप्रिय कार्यक्रमों, प्रमुख डेटाबेस प्रारूपों, PHP की कई कमजोरियों, क्लाउड्स आदि को प्रभावित करते हैं। आप जो खोज रहे हैं उसे ठीक से जानने से आपके लिए आवश्यक जानकारी (विशेष रूप से वह जानकारी जिसे आप सार्वजनिक करने का इरादा नहीं रखते) ढूंढना बहुत आसान हो जाएगा। Shodan एकमात्र ऐसा नहीं है जो दिलचस्प विचारों को फ़ीड करता है, बल्कि अनुक्रमित नेटवर्क संसाधनों का हर डेटाबेस प्रदान करता है!

यह हर बार हास्यास्पद हो जाता है जब लोग निजी डॉर्क के बारे में बात करना शुरू कर देते हैं।

आइए यह परिभाषित करके शुरू करें कि डॉर्क क्या है और प्राइवेट क्या है:

डॉर्क (डोरका)- यह एक मुखौटा है, दूसरे शब्दों में, एक खोज इंजन के लिए एक अनुरोध, जिसके जवाब में सिस्टम उन वेबसाइट पृष्ठों की एक सूची तैयार करेगा जिनके पते में यही DORK शामिल है।

निजी- वह जानकारी जिस तक केवल एक व्यक्ति या एक परियोजना पर काम करने वाले लोगों के एक छोटे समूह की पहुंच हो।

अब आइए वाक्यांश को देखें " निजी सेक्स

".

यदि हम किसी दिए गए डोमेन के लिए साइटें ढूंढने का अनुरोध भेजते हैं और यह हमें किसी प्रकार का परिणाम देता है, तो कोई भी ऐसा कर सकता है, और इसलिए प्रदान की गई जानकारी निजी नहीं है।

और खेल/पैसा/दुकान विक्रेताओं के बारे में थोड़ा।

बहुत से लोग इस प्रकार के डॉर्क बनाना पसंद करते हैं:

Steam.php?q= bitcoin.php?id= Minecraft.php?id=

आइए कल्पना करें कि हम डॉर्क के बारे में कुछ भी नहीं समझते हैं और यह देखने का प्रयास करते हैं कि Google हमें कितने लिंक देता है:

आपके दिमाग में शायद तुरंत इस तरह के विचार आए होंगे: "ख्रेनोविच, तुम बकवास नहीं जानते, देखो कितने लिंक हैं, लोग व्यावहारिक रूप से पैसा बेच रहे हैं!"

लेकिन मैं आपको नहीं बताऊंगा, क्योंकि अब देखते हैं कि ऐसा अनुरोध हमें क्या लिंक देगा:

मुझे लगता है कि आप बात समझ गए, अब Google ऑपरेटर का उपयोग करें inurl:सटीक खोज के लिए और आइए देखें क्या सामने आता है:

हाँ, संख्या तेजी से घटी है, फिर वही बात। और अगर हम इस बात को ध्यान में रखें कि ***.info/vaernamo-nyheter/dennis-steam.php योजना के डुप्लिकेट डोमेन + लिंक होंगे, तो लब्बोलुआब यह है कि हमें 5-10 टुकड़े मिलते हैं।

आपको क्या लगता है कितने लोग अपनी वेबसाइट पर ऐसे लिंक जोड़ेंगे?

लिंक देखने के लिए आपको पंजीकृत होना होगा.

", आदि, हाँ बिल्कुल केवल कुछ ही।

जिसका मतलब होता है डॉर्क्स की तरह लिखना Steam.php?id=कोई मतलब नहीं है, तो सवाल यह है कि हमें किस तरह की डॉर्की पकानी चाहिए?

और सब कुछ काफी सरल है, हमें अपने दरवाजे पर यथासंभव अधिक से अधिक लिंक एकत्र करने की आवश्यकता है। लिंक की सबसे बड़ी संख्या प्रपत्र के सबसे प्रारंभिक लिंक से आएगी Index.php?id=

उफ़, 538 मिलियन जितना, एक अच्छा परिणाम, है ना?

आइए और जोड़ें inurl:

खैर, उनमें से आधे गायब हो गए हैं, लेकिन अब लगभग सभी लिंक में Index.php?id= होगा

ऊपर से हम यह निष्कर्ष निकाल सकते हैं: हमें सबसे अधिक उपयोग की जाने वाली निर्देशिकाओं की आवश्यकता है, यह उनसे है कि हमारे परिणाम उच्चतम होंगे।

मुझे लगता है कि बहुत से लोगों के मन में ऐसे विचार थे: "ठीक है, आगे क्या? हमें विषयगत साइटों की आवश्यकता है, न कि पिल्ला प्रेमियों के लिए सभी प्रकार की साइटों की!" बेशक, लेकिन साइटों के विषयों पर आगे बढ़ने के लिए, हमें Google ऑपरेटरों से परिचित होना होगा, आइए शुरू करें। हम सभी ऑपरेटरों का विश्लेषण नहीं करेंगे, बल्कि केवल उनका विश्लेषण करेंगे जो पेज पार्सिंग में हमारी मदद करेंगे।

वे कौन से ऑपरेटर हैं जिनमें हमारी रुचि है:

inurl:ऐसी साइटें दिखाता है जिनमें पृष्ठ पते में निर्दिष्ट शब्द शामिल है।

उदाहरण:

हमें ऐसी साइटों की आवश्यकता है जहां पृष्ठ पते में शब्द शामिल हो गाड़ी.आइए एक अनुरोध बनाएं जैसे inurl:कार्टऔर यह हमें वे सभी लिंक देगा जहां पते में कार्ट शब्द शामिल है। वे। इस अनुरोध का उपयोग करते हुए, हमने अपनी शर्तों का अधिक सख्ती से अनुपालन किया और उन लिंकों को हटा दिया जो हमारे लिए उपयुक्त नहीं हैं।

पाठ में:पेजों का चयन पेज की सामग्री के आधार पर किया जाता है।

उदाहरण:

मान लीजिए कि हमें ऐसे पेज चाहिए जिन पर बिटकॉइन शब्द लिखे हों। आइए एक अनुरोध बनाएं जैसे पाठ:बिटकॉइन,अब यह हमें लिंक देगा जहां पाठ में बिटकॉइन शब्द का उपयोग किया गया था।

शीर्षक:वे पृष्ठ प्रदर्शित होते हैं जिनके शीर्षक टैग में क्वेरी में निर्दिष्ट शब्द होते हैं। मुझे लगता है कि आप पहले से ही समझते हैं कि क्वेरी कैसे लिखनी है, इसलिए मैं उदाहरण नहीं दूंगा।

एलिनान्चोर:ऑपरेटर उन पृष्ठों को दिखाता है जिनके विवरण में हमारी रुचि के शब्द होते हैं।

संबंधित:संभवतः उन महत्वपूर्ण ऑपरेटरों में से एक जो समान सामग्री वाली साइटें प्रदान करता है।

उदाहरण:

संबंधित:exmo.com - यह हमें एक्सचेंज देगा, इसे स्वयं जांचने का प्रयास करें।

खैर, शायद सभी मुख्य ऑपरेटर जिनकी हमें आवश्यकता है।

अब आइए इन ऑपरेटरों का उपयोग करके सड़कें बनाने की ओर आगे बढ़ें।

प्रत्येक दरवाजे से पहले हम एक इनयूआरएल लगाएंगे:

Inurl:cart?id= inurl:index?id= inurl:catalog?id=

आइए इनटेक्स्ट का भी उपयोग करें: मान लीजिए कि हम खिलौनों की तलाश में हैं, जिसका अर्थ है कि हमें Dota2, पोर्टल, CSGO जैसे शब्दों की आवश्यकता है...

Intext:dota2 intext:पोर्टल intext:csgo

यदि हमें किसी वाक्यांश की आवश्यकता है, तो allinurl:

Allinurl:GTA SAMP...

आइए अब इन सबको एक साथ चिपका दें और यह लुक पाएं:

Inurl:cart?id= intext:dota2 inurl:cart?id= intext:portal inurl:cart?id= intext:csgo inurl:cart?id= allinurl:GTA SAMP inurl:index?id= intext:dota2 inurl:index? id= intext:portal inurl:index?id= intext:csgo inurl:index?id= allinurl:GTA SAMP inurl:catalog?id= intext:dota2 inurl:catalog?id= intext:portal inurl:catalog?id= intext: सीएसजीओ इनयूआरएल:कैटलॉग?आईडी= ऑलिनयूआरएल:जीटीए एसएएमपी

परिणामस्वरूप, हमें एक संकीर्ण और अधिक सटीक खोज वाले गेम दरवाजे मिले।

इसलिए अपने दिमाग का इस्तेमाल करें और सर्च ऑपरेटर्स और कीवर्ड्स के साथ थोड़ा प्रयोग करें, विकृत होकर डॉर्क्स जैसे लिखने की कोई जरूरत नहीं है hochimnogoigr.php?id=

आप सभी को धन्यवाद, मुझे आशा है कि आपको इस लेख से कम से कम कुछ उपयोगी तो मिला होगा।

Google खोज इंजन (www.google.com) कई खोज विकल्प प्रदान करता है। ये सभी सुविधाएँ इंटरनेट पर नए उपयोगकर्ता के लिए एक अमूल्य खोज उपकरण हैं और साथ ही बुरे इरादों वाले लोगों के हाथों में आक्रमण और विनाश का एक और भी अधिक शक्तिशाली हथियार हैं, जिनमें न केवल हैकर्स, बल्कि गैर-कंप्यूटर अपराधी भी शामिल हैं। यहां तक कि आतंकवादी भी.

(1 सप्ताह में 9475 बार देखा गया)

डेनिस बारानकोव

denisNOSPAMixi.ru

ध्यान:यह आलेख कार्रवाई के लिए मार्गदर्शिका नहीं है. यह लेख आपके लिए, वेब सर्वर प्रशासकों के लिए लिखा गया था, ताकि आप यह गलत भावना खो दें कि आप सुरक्षित हैं, और आप अंततः जानकारी प्राप्त करने की इस पद्धति की कपटपूर्णता को समझेंगे और अपनी साइट की सुरक्षा का कार्य करेंगे।

परिचय

उदाहरण के लिए, मुझे 0.14 सेकंड में 1670 पृष्ठ मिले!

2. आइए दूसरी पंक्ति दर्ज करें, उदाहरण के लिए:

inurl:"auth_user_file.txt"थोड़ा कम, लेकिन मुफ्त डाउनलोडिंग और पासवर्ड अनुमान लगाने के लिए यह पहले से ही पर्याप्त है (उसी जॉन द रिपर का उपयोग करके)। नीचे मैं कई और उदाहरण दूंगा।

इसलिए, आपको यह समझने की आवश्यकता है कि Google खोज इंजन ने अधिकांश इंटरनेट साइटों का दौरा किया है और उन पर मौजूद जानकारी को कैश किया है। यह कैश्ड जानकारी आपको साइट से सीधे जुड़े बिना, केवल Google के अंदर संग्रहीत जानकारी में जाकर साइट और साइट की सामग्री के बारे में जानकारी प्राप्त करने की अनुमति देती है। इसके अलावा, यदि साइट पर जानकारी अब उपलब्ध नहीं है, तो कैश में जानकारी अभी भी संरक्षित की जा सकती है। इस विधि के लिए आपको बस कुछ Google कीवर्ड जानने की आवश्यकता है। इस तकनीक को Google Hacking कहा जाता है।

Google हैकिंग के बारे में जानकारी पहली बार 3 साल पहले बगट्रक मेलिंग सूची पर दिखाई दी थी। 2001 में यह विषय एक फ्रांसीसी छात्र ने उठाया था। यहां इस पत्र का लिंक है http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. यह ऐसे प्रश्नों का पहला उदाहरण प्रदान करता है:

1) /व्यवस्थापक का सूचकांक

2)/पासवर्ड का सूचकांक

3) /मेल का सूचकांक

4) / + बैंक्स + फ़ाइल प्रकार: xls का सूचकांक (फ्रांस के लिए...)

5)/+passwd का सूचकांक

6) /password.txt का सूचकांक

इस विषय ने हाल ही में इंटरनेट के अंग्रेजी-पढ़ने वाले हिस्से में हलचल मचा दी: जॉनी लॉन्ग के लेख के बाद, जो 7 मई, 2004 को प्रकाशित हुआ। Google हैकिंग के अधिक संपूर्ण अध्ययन के लिए, मैं आपको इस लेखक की वेबसाइट http://johnny.ihackstuff.com पर जाने की सलाह देता हूं। इस लेख में मैं आपको केवल ताज़ा जानकारी देना चाहता हूँ।

इसका उपयोग कौन कर सकता है:

- पत्रकार, जासूस और वे सभी लोग जो दूसरे लोगों के व्यवसाय में अपनी नाक घुसाना पसंद करते हैं, वे इसका उपयोग आपत्तिजनक साक्ष्य खोजने के लिए कर सकते हैं।

- हैकर्स हैकिंग के लिए उपयुक्त लक्ष्य की तलाश में हैं।

गूगल कैसे काम करता है.

बातचीत जारी रखने के लिए, मैं आपको Google क्वेरीज़ में उपयोग किए गए कुछ कीवर्ड याद दिलाना चाहता हूँ।

+ चिह्न का उपयोग करके खोजें

Google उन शब्दों को खोज से बाहर कर देता है जिन्हें वह महत्वहीन मानता है। उदाहरण के लिए, अंग्रेजी में प्रश्न शब्द, पूर्वसर्ग और लेख: उदाहरण के लिए हैं, का, कहां। ऐसा लगता है कि Google रूसी भाषा में सभी शब्दों को महत्वपूर्ण मानता है। अगर किसी शब्द को सर्च से बाहर कर दिया जाता है तो गूगल उसके बारे में लिखता है। Google को इन शब्दों वाले पृष्ठों की खोज शुरू करने के लिए, आपको शब्द से पहले बिना स्थान के + चिह्न जोड़ना होगा। उदाहरण के लिए:

इक्का + आधार का

चिन्ह का उपयोग करके खोजें –

यदि Google को बड़ी संख्या में ऐसे पृष्ठ मिलते हैं जिनमें से उसे किसी निश्चित विषय वाले पृष्ठों को बाहर करने की आवश्यकता होती है, तो आप Google को केवल उन पृष्ठों की खोज करने के लिए बाध्य कर सकते हैं जिनमें कुछ निश्चित शब्द नहीं हैं। ऐसा करने के लिए, आपको इन शब्दों को प्रत्येक के सामने एक चिन्ह लगाकर इंगित करना होगा - शब्द से पहले कोई स्थान दिए बिना। उदाहरण के लिए:

मछली पकड़ना - वोदका

~ का उपयोग करके खोजें

आप न केवल निर्दिष्ट शब्द, बल्कि उसके पर्यायवाची शब्द भी खोजना चाह सकते हैं। ऐसा करने के लिए, शब्द के पहले ~ चिह्न लगाएं।

दोहरे उद्धरण चिह्नों का उपयोग करके सटीक वाक्यांश ढूँढना

Google आपके द्वारा क्वेरी स्ट्रिंग में लिखे गए शब्दों की सभी घटनाओं के लिए प्रत्येक पृष्ठ पर खोज करता है, और यह शब्दों की सापेक्ष स्थिति की परवाह नहीं करता है, जब तक कि सभी निर्दिष्ट शब्द एक ही समय में पृष्ठ पर न हों (यह है) डिफ़ॉल्ट क्रिया)। सटीक वाक्यांश खोजने के लिए, आपको इसे उद्धरण चिह्नों में रखना होगा। उदाहरण के लिए:

"बुकेंड"

निर्दिष्ट शब्दों में से कम से कम एक शब्द रखने के लिए, आपको तार्किक ऑपरेशन को स्पष्ट रूप से निर्दिष्ट करना होगा: या। उदाहरण के लिए:

पुस्तक सुरक्षा या सुरक्षा

इसके अलावा, आप किसी भी शब्द को इंगित करने के लिए खोज बार में * चिह्न का उपयोग कर सकते हैं। किसी भी चरित्र का प्रतिनिधित्व करने के लिए.

अतिरिक्त ऑपरेटरों का उपयोग करके शब्दों की खोज करना

ऐसे खोज ऑपरेटर हैं जो प्रारूप में खोज स्ट्रिंग में निर्दिष्ट हैं:

ऑपरेटर: search_term

बृहदान्त्र के बगल में रिक्त स्थान की आवश्यकता नहीं है। यदि आप कोलन के बाद कोई स्थान डालते हैं, तो आपको एक त्रुटि संदेश दिखाई देगा, और इसके पहले, Google उन्हें सामान्य खोज स्ट्रिंग के रूप में उपयोग करेगा।

अतिरिक्त खोज ऑपरेटरों के समूह हैं: भाषाएँ - इंगित करें कि आप किस भाषा में परिणाम देखना चाहते हैं, दिनांक - पिछले तीन, छह या 12 महीनों के परिणामों को सीमित करें, घटनाएँ - इंगित करें कि दस्तावेज़ में आपको कहाँ खोजना है लाइन: हर जगह, शीर्षक में, यूआरएल में, डोमेन में - निर्दिष्ट साइट पर खोजें या, इसके विपरीत, इसे खोज से बाहर करें; सुरक्षित खोज - निर्दिष्ट प्रकार की जानकारी वाली साइटों को ब्लॉक करता है और उन्हें खोज परिणाम पृष्ठों से हटा देता है।

हालाँकि, कुछ ऑपरेटरों को अतिरिक्त पैरामीटर की आवश्यकता नहीं होती है, उदाहरण के लिए अनुरोध " कैश: www.google.com" को एक पूर्ण खोज स्ट्रिंग कहा जा सकता है, और कुछ कीवर्ड, इसके विपरीत, एक खोज शब्द की आवश्यकता होती है, उदाहरण के लिए " साइट:www.google.com सहायता"। हमारे विषय के प्रकाश में, आइए निम्नलिखित ऑपरेटरों को देखें:

ऑपरेटर |

विवरण |

एक अतिरिक्त पैरामीटर की आवश्यकता है? |

केवल search_term में निर्दिष्ट साइट पर खोजें |

||

केवल search_term प्रकार वाले दस्तावेज़ों में खोजें |

||

शीर्षक में search_term वाले पृष्ठ ढूंढें |

||

शीर्षक में सभी search_term शब्दों वाले पृष्ठ ढूंढें |

||

ऐसे पृष्ठ खोजें जिनके पते में search_term शब्द हो |

||

उन पेजों को खोजें जिनमें उनके पते में सभी search_term शब्द हों |

ऑपरेटर साइट:खोज को केवल निर्दिष्ट साइट तक सीमित करता है, और आप न केवल डोमेन नाम, बल्कि आईपी पता भी निर्दिष्ट कर सकते हैं। उदाहरण के लिए, दर्ज करें:

ऑपरेटर फाइल का प्रकार:खोज को एक विशिष्ट फ़ाइल प्रकार तक सीमित करता है। उदाहरण के लिए:

लेख की प्रकाशन तिथि के अनुसार, Google 13 विभिन्न फ़ाइल स्वरूपों में खोज कर सकता है:

- एडोब पोर्टेबल दस्तावेज़ प्रारूप (पीडीएफ)

- एडोब पोस्टस्क्रिप्ट (पीएस)

- लोटस 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- लोटस वर्डप्रो (एलडब्ल्यूपी)

- मैकराइट (मेगावाट)

- माइक्रोसॉफ्ट एक्सेल (xls)

- माइक्रोसॉफ्ट पावरप्वाइंट (पीपीटी)

- माइक्रोसॉफ्ट वर्ड (डॉक्टर)

- माइक्रोसॉफ्ट वर्क्स (wks, wps, wdb)

- माइक्रोसॉफ्ट लिखें (wri)

- रिच टेक्स्ट फ़ॉर्मेट (rtf)

- शॉकवेव फ़्लैश (swf)

- पाठ (ans, txt)

ऑपरेटर जोड़ना:निर्दिष्ट पृष्ठ की ओर इंगित करने वाले सभी पृष्ठ दिखाता है।

यह देखना शायद हमेशा दिलचस्प होता है कि इंटरनेट पर कितनी जगहें आपके बारे में जानती हैं। आओ कोशिश करते हैं:

ऑपरेटर कैश: Google के कैश में साइट का संस्करण वैसा ही दिखाता है जैसा पिछली बार Google द्वारा उस पृष्ठ पर जाने पर दिखता था। आइए बार-बार बदलती रहने वाली किसी भी साइट को लें और देखें:

ऑपरेटर शीर्षक:पृष्ठ शीर्षक में निर्दिष्ट शब्द की खोज करता है। ऑपरेटर सभीशीर्षक:एक एक्सटेंशन है - यह पृष्ठ शीर्षक में सभी निर्दिष्ट कुछ शब्दों की खोज करता है। तुलना करना:

शीर्षक:मंगल ग्रह के लिए उड़ान

इनटाइटल:उड़ान इनटाइटल:ऑनटाइटल:मंगल

allintitle:मंगल ग्रह के लिए उड़ान

ऑपरेटर inurl: Google को URL में निर्दिष्ट स्ट्रिंग वाले सभी पेज दिखाने के लिए बाध्य करता है। allinurl ऑपरेटर: URL में सभी शब्दों को खोजता है। उदाहरण के लिए:

allinurl:एसिड एसिड_स्टैट_अलर्ट्स.php

यह कमांड उन लोगों के लिए विशेष रूप से उपयोगी है जिनके पास SNORT नहीं है - कम से कम वे देख सकते हैं कि यह वास्तविक सिस्टम पर कैसे काम करता है।

Google का उपयोग करके हैकिंग के तरीके

इसलिए, हमें पता चला कि उपरोक्त ऑपरेटरों और कीवर्ड के संयोजन का उपयोग करके, कोई भी आवश्यक जानकारी एकत्र कर सकता है और कमजोरियों की खोज कर सकता है। इन तकनीकों को अक्सर Google Hacking कहा जाता है।

साइट मानचित्र

आप Google द्वारा किसी साइट पर पाए गए सभी लिंक सूचीबद्ध करने के लिए साइट: ऑपरेटर का उपयोग कर सकते हैं। आम तौर पर, स्क्रिप्ट द्वारा गतिशील रूप से बनाए गए पेज पैरामीटर का उपयोग करके अनुक्रमित नहीं होते हैं, इसलिए कुछ साइटें आईएसएपीआई फ़िल्टर का उपयोग करती हैं ताकि लिंक फॉर्म में न हों /article.asp?num=10&dst=5, और स्लैश के साथ /लेख/एबीसी/संख्या/10/डीएसटी/5. ऐसा इसलिए किया जाता है ताकि साइट आम तौर पर खोज इंजनों द्वारा अनुक्रमित हो।

आओ कोशिश करते हैं:

साइट:www.whitehouse.gov व्हाइटहाउस

Google का मानना है कि किसी वेबसाइट के प्रत्येक पृष्ठ पर व्हाइटहाउस शब्द होता है। इसका उपयोग हम सभी पेज प्राप्त करने के लिए करते हैं।

इसका एक सरलीकृत संस्करण भी है:

साइट:whitehouse.gov

और सबसे अच्छी बात यह है कि Whitehouse.gov के साथियों को यह भी पता नहीं चला कि हमने उनकी साइट की संरचना को देखा और यहां तक कि Google द्वारा डाउनलोड किए गए कैश्ड पेजों को भी देखा। इसका उपयोग साइटों की संरचना का अध्ययन करने और सामग्री को देखने के लिए किया जा सकता है, फिलहाल इसका पता नहीं चल पाता है।

निर्देशिकाओं में फ़ाइलों की सूची देखें

WEB सर्वर नियमित HTML पृष्ठों के बजाय सर्वर निर्देशिकाओं की सूची प्रदर्शित कर सकते हैं। यह आमतौर पर यह सुनिश्चित करने के लिए किया जाता है कि उपयोगकर्ता विशिष्ट फ़ाइलों का चयन और डाउनलोड करें। हालाँकि, कई मामलों में, प्रशासकों का किसी निर्देशिका की सामग्री दिखाने का कोई इरादा नहीं होता है। यह गलत सर्वर कॉन्फ़िगरेशन या निर्देशिका में मुख्य पृष्ठ की अनुपस्थिति के कारण होता है। परिणामस्वरूप, हैकर को निर्देशिका में कुछ दिलचस्प खोजने और उसे अपने उद्देश्यों के लिए उपयोग करने का मौका मिलता है। ऐसे सभी पृष्ठों को खोजने के लिए, यह नोट करना पर्याप्त है कि उन सभी में शब्द शामिल हैं: का सूचकांक। लेकिन चूँकि शब्द अनुक्रमणिका में न केवल ऐसे पृष्ठ शामिल होते हैं, हमें क्वेरी को परिष्कृत करने और पृष्ठ पर मौजूद कीवर्ड को ध्यान में रखने की आवश्यकता होती है, इसलिए क्वेरी इस प्रकार हैं:

intitle:index.of मूल निर्देशिका

intitle:index.of नाम का आकार

चूँकि अधिकांश निर्देशिका सूचियाँ जानबूझकर बनाई जाती हैं, इसलिए आपको पहली बार गलत स्थान पर रखी गई सूचियाँ ढूँढने में कठिनाई हो सकती है। लेकिन कम से कम आप पहले से ही WEB सर्वर संस्करण निर्धारित करने के लिए लिस्टिंग का उपयोग कर सकते हैं, जैसा कि नीचे बताया गया है।

WEB सर्वर संस्करण प्राप्त करना।

किसी भी हैकर हमले को शुरू करने से पहले WEB सर्वर संस्करण को जानना हमेशा उपयोगी होता है। पुनः, Google को धन्यवाद, आप सर्वर से कनेक्ट किए बिना यह जानकारी प्राप्त कर सकते हैं। यदि आप निर्देशिका सूची को ध्यान से देखें, तो आप देख सकते हैं कि WEB सर्वर का नाम और उसका संस्करण वहां प्रदर्शित है।

Apache1.3.29 - trf296.free.fr पोर्ट 80 पर ProXad सर्वर

एक अनुभवी प्रशासक इस जानकारी को बदल सकता है, लेकिन, एक नियम के रूप में, यह सच है। इस प्रकार, यह जानकारी प्राप्त करने के लिए अनुरोध भेजना पर्याप्त है:

शीर्षक:index.ofserver.at

किसी विशिष्ट सर्वर के लिए जानकारी प्राप्त करने के लिए, हम अनुरोध को स्पष्ट करते हैं:

intitle:index.ofserver.at साइट:ibm.com

या इसके विपरीत, हम सर्वर का एक विशिष्ट संस्करण चलाने वाले सर्वर की तलाश कर रहे हैं:

intitle:index.of Apache/2.0.40 सर्वर पर

इस तकनीक का उपयोग कोई हैकर किसी शिकार को ढूंढने के लिए कर सकता है। यदि, उदाहरण के लिए, उसके पास WEB सर्वर के एक निश्चित संस्करण के लिए एक शोषण है, तो वह इसे ढूंढ सकता है और मौजूदा शोषण का प्रयास कर सकता है।

आप वेब सर्वर का नवीनतम संस्करण स्थापित करते समय डिफ़ॉल्ट रूप से स्थापित पृष्ठों को देखकर भी सर्वर संस्करण प्राप्त कर सकते हैं। उदाहरण के लिए, अपाचे 1.2.6 परीक्षण पृष्ठ देखने के लिए, बस टाइप करें

intitle:Test.Page.for.Apache it.worked!

इसके अलावा, कुछ ऑपरेटिंग सिस्टम इंस्टॉलेशन के दौरान तुरंत WEB सर्वर इंस्टॉल और लॉन्च करते हैं। हालांकि, कुछ यूजर्स को इसकी जानकारी भी नहीं है। स्वाभाविक रूप से, यदि आप देखते हैं कि किसी ने डिफ़ॉल्ट पृष्ठ को नहीं हटाया है, तो यह मान लेना तर्कसंगत है कि कंप्यूटर में बिल्कुल भी कोई अनुकूलन नहीं हुआ है और उस पर हमला होने की संभावना है।

IIS 5.0 पेज खोजने का प्रयास करें

allintitle:Windows 2000 इंटरनेट सेवाओं में आपका स्वागत है

आईआईएस के मामले में, आप न केवल सर्वर संस्करण, बल्कि विंडोज संस्करण और सर्विस पैक भी निर्धारित कर सकते हैं।

WEB सर्वर संस्करण को निर्धारित करने का दूसरा तरीका मैनुअल (सहायता पृष्ठ) और उदाहरणों की खोज करना है जो डिफ़ॉल्ट रूप से साइट पर स्थापित किए जा सकते हैं। किसी साइट पर विशेषाधिकार प्राप्त पहुंच प्राप्त करने के लिए हैकर्स ने इन घटकों का उपयोग करने के कई तरीके खोजे हैं। इसीलिए आपको उत्पादन स्थल पर इन घटकों को हटाने की आवश्यकता है। इस तथ्य का उल्लेख नहीं करने के लिए कि इन घटकों की उपस्थिति का उपयोग सर्वर के प्रकार और उसके संस्करण के बारे में जानकारी प्राप्त करने के लिए किया जा सकता है। उदाहरण के लिए, आइए अपाचे मैनुअल ढूंढें:

inurl: मैनुअल अपाचे निर्देश मॉड्यूल

Google को CGI स्कैनर के रूप में उपयोग करना।

सीजीआई स्कैनर या वेब स्कैनर पीड़ित के सर्वर पर कमजोर स्क्रिप्ट और प्रोग्राम की खोज के लिए एक उपयोगिता है। इन उपयोगिताओं को पता होना चाहिए कि क्या देखना है, इसके लिए उनके पास कमजोर फ़ाइलों की एक पूरी सूची है, उदाहरण के लिए:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/स्क्रिप्ट/cphost.dll

/cgi-bin/finger.cgi

हम इनमें से प्रत्येक फ़ाइल को Google का उपयोग करके पा सकते हैं, इसके अतिरिक्त खोज बार में फ़ाइल नाम के साथ इंडेक्स ऑफ़ या inurl शब्दों का उपयोग कर सकते हैं: हम कमजोर स्क्रिप्ट वाली साइटें पा सकते हैं, उदाहरण के लिए:

allinurl:/random_banner/index.cgi

अतिरिक्त ज्ञान का उपयोग करके, एक हैकर किसी स्क्रिप्ट की भेद्यता का फायदा उठा सकता है और इस भेद्यता का उपयोग स्क्रिप्ट को सर्वर पर संग्रहीत किसी भी फ़ाइल को छोड़ने के लिए मजबूर करने के लिए कर सकता है। उदाहरण के लिए, एक पासवर्ड फ़ाइल.

गूगल हैकिंग से खुद को कैसे बचाएं?

1. WEB सर्वर पर महत्वपूर्ण डेटा पोस्ट न करें।

भले ही आपने डेटा को अस्थायी रूप से पोस्ट किया हो, आप इसके बारे में भूल सकते हैं या आपके मिटाने से पहले किसी के पास इस डेटा को ढूंढने और लेने का समय होगा। ऐसा मत करो. डेटा ट्रांसफर करने के कई अन्य तरीके हैं जो इसे चोरी से बचाते हैं।

2. अपनी साइट जांचें.

अपनी साइट पर शोध करने के लिए वर्णित विधियों का उपयोग करें। साइट http://johnny.ihackstuff.com पर दिखाई देने वाली नई विधियों के लिए समय-समय पर अपनी साइट की जाँच करें। याद रखें कि यदि आप अपने कार्यों को स्वचालित करना चाहते हैं, तो आपको Google से विशेष अनुमति लेनी होगी। अगर आप ध्यान से पढ़ेंगे http://www.google.com/terms_of_service.html, तो आपको वाक्यांश दिखाई देगा: आप Google की अग्रिम अनुमति के बिना Google के सिस्टम पर किसी भी प्रकार की स्वचालित क्वेरी नहीं भेज सकते हैं।

3. आपको अपनी साइट या उसके किसी हिस्से को अनुक्रमित करने के लिए Google की आवश्यकता नहीं हो सकती है।

Google आपको अपने डेटाबेस से अपनी साइट या उसके किसी हिस्से का लिंक हटाने की अनुमति देता है, साथ ही कैश से पेज हटाने की भी अनुमति देता है। इसके अलावा, आप अपनी साइट पर छवियों की खोज को प्रतिबंधित कर सकते हैं, पृष्ठों के छोटे टुकड़ों को खोज परिणामों में दिखाए जाने से रोक सकते हैं। किसी साइट को हटाने की सभी संभावनाओं का वर्णन पृष्ठ पर किया गया है http://www.google.com/remove.html. ऐसा करने के लिए, आपको यह पुष्टि करनी होगी कि आप वास्तव में इस साइट के मालिक हैं या पेज में टैग डालें या

4. robots.txt का उपयोग करें

यह ज्ञात है कि खोज इंजन साइट के मूल में स्थित robots.txt फ़ाइल को देखते हैं और उन हिस्सों को अनुक्रमित नहीं करते हैं जो शब्द से चिह्नित हैं अनुमति न दें. आप इसका उपयोग साइट के किसी भाग को अनुक्रमित होने से रोकने के लिए कर सकते हैं। उदाहरण के लिए, संपूर्ण साइट को अनुक्रमित होने से रोकने के लिए, दो पंक्तियों वाली एक robots.txt फ़ाइल बनाएं:

उपयोगकर्ता एजेंट: *

अस्वीकृत: /

और क्या होता है

ताकि जीवन आपको शहद जैसा न लगे, मैं अंत में कहूंगा कि ऐसी साइटें हैं जो उन लोगों की निगरानी करती हैं, जो ऊपर बताए गए तरीकों का उपयोग करके स्क्रिप्ट और वेब सर्वर में छेद की तलाश करते हैं। ऐसे पेज का एक उदाहरण है

आवेदन पत्र।

थोड़ा मीठा. अपने लिए निम्नलिखित में से कुछ आज़माएँ:

1. #mysql डंप फ़ाइल प्रकार:sql - mySQL डेटाबेस डंप खोजें

2. मेजबान भेद्यता सारांश रिपोर्ट - आपको दिखाएगी कि अन्य लोगों ने क्या कमजोरियाँ पाई हैं

3. phpMyAdmin inurl:main.php पर चल रहा है - यह phpmyadmin पैनल के माध्यम से नियंत्रण को बंद करने के लिए बाध्य करेगा

4. वितरण गोपनीय हेतु नहीं

5. अनुरोध विवरण नियंत्रण ट्री सर्वर वेरिएबल्स

6. चाइल्ड मोड में चल रहा है

7. यह रिपोर्ट वेबलॉग द्वारा तैयार की गई थी

8. intitle:index.of cgiirc.config

9. फ़ाइल प्रकार:conf inurl:फ़ायरवॉल -इनटाइटल:cvs - शायद किसी को फ़ायरवॉल कॉन्फ़िगरेशन फ़ाइलों की आवश्यकता है? :)

10. intitle:index.offinances.xls - हम्म....

11. intitle:dbconvert.exe चैट का सूचकांक - icq चैट लॉग

12. पाठ:टोबियास ओटिकर यातायात विश्लेषण

13. इनटाइटल: वेबलाइज़र द्वारा जेनरेट किए गए उपयोग सांख्यिकी

14. शीर्षक:उन्नत वेब सांख्यिकी के आँकड़े

15. intitle:index.of ws_ftp.ini – ws ftp config

16. inurl:ipsec.secrets साझा रहस्य रखता है - गुप्त कुंजी - अच्छी खोज

17. inurl:main.php phpMyAdmin में आपका स्वागत है

18. inurl:सर्वर-जानकारी अपाचे सर्वर सूचना

19. साइट:एडु एडमिन ग्रेड

20. ORA-00921: SQL कमांड का अप्रत्याशित अंत - पथ प्राप्त करना

21. intitle:index.of trillian.ini

22. शीर्षक:pwd.db का सूचकांक

23.intitle:index.ofpeople.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. शीर्षक: .mysql_history का सूचकांक

27. intitle:index of intext:globals.inc

28. इनटाइटल: इंडेक्स.ऑफ़ एडमिनिस्ट्रेटर.पीडब्ल्यूडी

29. intitle:Index.of आदि छाया

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl: फ़ाइल प्रकार निष्पादित करें: ini

प्रशिक्षण केंद्र "Informzashita" http://www.itsecurity.ru - सूचना सुरक्षा प्रशिक्षण के क्षेत्र में एक अग्रणी विशेष केंद्र (मास्को शिक्षा समिति का लाइसेंस संख्या 015470, राज्य मान्यता संख्या 004251)। रूस और सीआईएस देशों में इंटरनेट सुरक्षा प्रणालियों और क्लियरस्विफ्ट के लिए एकमात्र अधिकृत प्रशिक्षण केंद्र। माइक्रोसॉफ्ट अधिकृत प्रशिक्षण केंद्र (सुरक्षा विशेषज्ञता)। प्रशिक्षण कार्यक्रम रूस के राज्य तकनीकी आयोग, एफएसबी (एफएपीएसआई) के साथ समन्वित हैं। उन्नत प्रशिक्षण पर प्रशिक्षण प्रमाण पत्र और राज्य दस्तावेज़।

सॉफ़्टकी खरीदारों, डेवलपर्स, डीलरों और संबद्ध भागीदारों के लिए एक अनूठी सेवा है। इसके अलावा, यह रूस, यूक्रेन, कजाकिस्तान में सर्वश्रेष्ठ ऑनलाइन सॉफ्टवेयर स्टोरों में से एक है, जो ग्राहकों को उत्पादों की एक विस्तृत श्रृंखला, कई भुगतान विधियां, त्वरित (अक्सर तत्काल) ऑर्डर प्रोसेसिंग, व्यक्तिगत अनुभाग में ऑर्डर प्रक्रिया को ट्रैक करने, विभिन्न प्रदान करता है। स्टोर और निर्माताओं से छूट।

वेब संसाधनों पर कमजोरियों की कोई भी खोज टोही और सूचना संग्रह से शुरू होती है।

इंटेलिजेंस या तो सक्रिय हो सकता है - साइट की फ़ाइलों और निर्देशिकाओं का क्रूर बल, भेद्यता स्कैनर चलाना, साइट को मैन्युअल रूप से ब्राउज़ करना, या निष्क्रिय - विभिन्न खोज इंजनों में जानकारी की खोज करना। कभी-कभी ऐसा होता है कि साइट का पहला पेज खुलने से पहले ही किसी भेद्यता का पता चल जाता है।

यह कैसे संभव है?

खोज रोबोट, जो लगातार इंटरनेट पर घूम रहे हैं, औसत उपयोगकर्ता के लिए उपयोगी जानकारी के अलावा, अक्सर उन चीजों को रिकॉर्ड करते हैं जिनका उपयोग हमलावरों द्वारा वेब संसाधन पर हमला करने के लिए किया जा सकता है। उदाहरण के लिए, स्क्रिप्ट त्रुटियाँ और संवेदनशील जानकारी वाली फ़ाइलें (कॉन्फ़िगरेशन फ़ाइलों और लॉग से लेकर प्रमाणीकरण डेटा और डेटाबेस बैकअप वाली फ़ाइलों तक)।

एक खोज रोबोट के दृष्टिकोण से, एक एसक्यूएल क्वेरी निष्पादित करने के बारे में एक त्रुटि संदेश सादा पाठ है, उदाहरण के लिए, पृष्ठ पर उत्पादों के विवरण से अविभाज्य है। यदि अचानक किसी खोज रोबोट को .sql एक्सटेंशन वाली कोई फ़ाइल मिल जाती है, जो किसी कारण से साइट के कार्यशील फ़ोल्डर में समाप्त हो जाती है, तो इसे साइट की सामग्री के भाग के रूप में माना जाएगा और इसे अनुक्रमित भी किया जाएगा (संभवतः, पासवर्ड सहित) इसमें निर्दिष्ट)।

ऐसी जानकारी मजबूत, अक्सर अद्वितीय, कीवर्ड को जानकर पाई जा सकती है जो "असुरक्षित पृष्ठों" को उन पृष्ठों से अलग करने में मदद करती है जिनमें कमजोरियां नहीं होती हैं।

कीवर्ड (तथाकथित डॉर्क) का उपयोग करने वाले विशेष प्रश्नों का एक विशाल डेटाबेस explore-db.com पर मौजूद है और इसे Google हैक डेटाबेस के रूप में जाना जाता है।

गूगल क्यों?

डॉर्क मुख्य रूप से दो कारणों से Google पर लक्षित हैं:

- कीवर्ड का सबसे लचीला सिंटैक्स (तालिका 1 में दिखाया गया है) और विशेष वर्ण (तालिका 2 में दिखाया गया है);

− Google सूचकांक अभी भी अन्य खोज इंजनों की तुलना में अधिक संपूर्ण है;

तालिका 1 - मुख्य Google कीवर्ड

| कीवर्ड |

अर्थ |

उदाहरण |

| साइट |

केवल निर्दिष्ट साइट पर ही खोजें. केवल यूआरएल को ध्यान में रखता है |

साइट:somesite.ru - किसी दिए गए डोमेन और उपडोमेन पर सभी पेज ढूंढेगा |

| इनयूआरएल |

उरी में मौजूद शब्दों के आधार पर खोजें। सीएल के विपरीत. शब्द "साइट", साइट नाम के बाद मिलान की खोज करता है |

inurl:news - उन सभी पृष्ठों को ढूँढता है जहाँ दिया गया शब्द uri में दिखाई देता है |

| पाठ में |

पृष्ठ के मुख्य भाग में खोजें |

पाठ: "ट्रैफ़िक जाम" - "ट्रैफ़िक जाम" के लिए सामान्य अनुरोध के समान ही |

| शीर्षक देना |

पृष्ठ शीर्षक में खोजें. टैग के बीच पाठ |